基本介紹

基本信息,病毒行徑,病毒特徵,解決辦法,病毒總結,

基本信息

中文名稱:蝗蟲軍團變種

BitDefender:Trojan.PWS.OnlineGames.ZWI

Kaspersky:Trojan-GameThief.Win32.OnLineGames.thxi

NOD32:a variant of Win32/PSW.OnLineGames.NRF

Rising:Trojan.PSW.Win32.GameOL.qop

VT掃描時間:2008.10.05 07:50:33 (CET)

EQS Lab編號:081005126

病毒大小:17.7 KB (18,213 位元組)

MD5碼:3EF19FC7F9064E71F452CC26F855FC0B

病毒類型: 特洛伊木馬

主要傳播方式: 網路

測試平台: WinXP SP3系統 (默認Shell為BBlean) EQSecurity(HIPS) 實機

危害程度:★★★★☆

病毒行徑

運行後創建啟動項

創建註冊表值

進程路徑:F:\Once\12\12.exe

註冊表路徑:HKEY_LOCAL_MACHINE\SYSTEM\ControlSet001\Control\Session Manager

註冊表名稱:PendingFileRenameOperations

觸發規則:所有程式規則->自動運行->*\SYSTEM\ControlSet*\Control\Session Manager

創建註冊表值

進程路徑:F:\Once\12\12.exe

註冊表路徑:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

註冊表名稱:AppInit_DLLs

觸發規則:所有程式規則->自動運行->*\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows

刪除註冊表

進程路徑:F:\Once\12\12.exe

註冊表路徑:HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

註冊表名稱:HBService

觸發規則:所有程式規則->自動運行->*\SOFTWARE\Microsoft\Windows\CurrentVersion\Run*

釋放SYS

創建檔案

進程路徑:F:\Once\12\12.exe

檔案路徑:C:\windows\system32\drivers\HBKernel32.sys

觸發規則:所有程式規則->檔案阻止及保護->?:\*.sys

SCM 安裝驅動

訪問服務管理器

進程路徑:F:\Once\12\12.exe

觸發規則:所有程式規則->*

安裝服務或者驅動

進程路徑:C:\WINDOWS\system32\services.exe

檔案路徑:C:\windows\system32\drivers\HBKernel32.sys

觸發規則:所有程式規則->阻止運行->%windir%\*

釋放DLL

創建檔案

進程路徑:F:\Once\12\12.exe

檔案路徑:C:\windows\system32\HBCONQUER.dll

觸發規則:所有程式規則->檔案阻止及保護->?:\*.dll

2008-09-30 20:18:53 創建檔案

進程路徑:F:\Once\12\12.exe

檔案路徑:C:\Documents and Settings\Administrator\Local Settings\Temp\HBCONQUER.dll

觸發規則:所有程式規則->Documents and Settings->?:\Documents and Settings\*.dll

創建檔案

進程路徑:F:\Once\12\12.exe

檔案路徑:C:\Documents and Settings\Administrator\Local Settings\Temp\HBSelfDel.dll

觸發規則:所有程式規則->Documents and Settings->?:\Documents and Settings\*.dll

釋放exe

創建檔案

進程路徑:F:\Once\12\12.exe

檔案路徑:C:\windows\system32\System.exe

觸發規則:所有程式規則->檔案阻止及保護->?:\*.exe

調用rundll32

運行應用程式

進程路徑:F:\Once\12\12.exe

檔案路徑:C:\WINDOWS\system32\rundll32.exe

命令行:C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\HBSelfDel.dll,MagicDelete F:\Once\12\12.exe

觸發規則:所有程式規則->阻止運行->%windir%\*

rundll32載入病毒dll

載入庫檔案

進程路徑:C:\WINDOWS\system32\rundll32.exe

檔案路徑:C:\Documents and Settings\Administrator\Local Settings\Temp\HBSelfDel.dll

觸發規則:所有程式規則->阻止運行->?:\Documents and Settings\*\Local Settings\Temp\*

調用exe

運行應用程式

進程路徑:F:\Once\12\12.exe

檔案路徑:C:\WINDOWS\system32\System.exe

觸發規則:所有程式規則->阻止運行->%windir%\*

安裝鉤子

安裝全局鉤子

進程路徑:C:\WINDOWS\system32\System.exe

檔案路徑:HBmhly.dll,HB1000Y.dll,HBWOOOL.dll,HBXY2.dll,HBJXSJ.dll,HBSO2.dll,HBFS2.dll,HBXY3.dll,HBSHQ.dll,HBFY.dll,HBWULIN2.dll,HBW2I.dll,HBKDXY.dll,HBWORLD2.dll,HBASKTAO.dll,HBZHUXIAN.dll,HBWOW.dll,HBZERO.dll,HBBO.dll,HBCONQUER.dll,HBSOUL.dll,HBCHIBI.dll,HBDNF.dll,HBWARLORDS.dll,HBTL.dll,HBPICKCHINA.dll,HBCT.dll,HBGC.dll,HBHM.dll,HBHX2.dll,HBQQHX.dll,HBTW2.dll,HBQQSG.dll,HBQQFFO.dll,HBZT.dll,HBMIR2.dll,HBRXJH.dll,HBYY.dll,HBMXD.dll,HBSQ.dll,HBTJ.dll,HBFHZL.dll,HBWLQX.dll,HBLYFX.dll,HBR2.dll,HBCHD.dll,HBTZ.dll,HBQQXX.dll,HBWD.dll,HBZG.dll,HBPPBL.dll,HBXMJ.dll,HBJTLQ.dll,HBQJSJ.dll

鉤子類型:WH_JOURNALRECORD

觸發規則:所有程式規則->*

安裝全局鉤子

進程路徑:C:\WINDOWS\system32\System.exe

檔案路徑:C:\windows\system32\HBCONQUER.dll

鉤子類型:WH_MOUSE

觸發規則:所有程式規則->阻止運行->%windir%\*

病毒特徵

下載並運行的木馬很多,還會修改主頁,並且通過一些技術來保護主頁不被用戶或其它軟體再次修改,以達到長期占有的目的。

主頁改完又接著大量安裝外掛程式了。

偽裝QQ系統訊息進行釣魚。

開機大量彈出廣告視窗,占用大量系統資源。

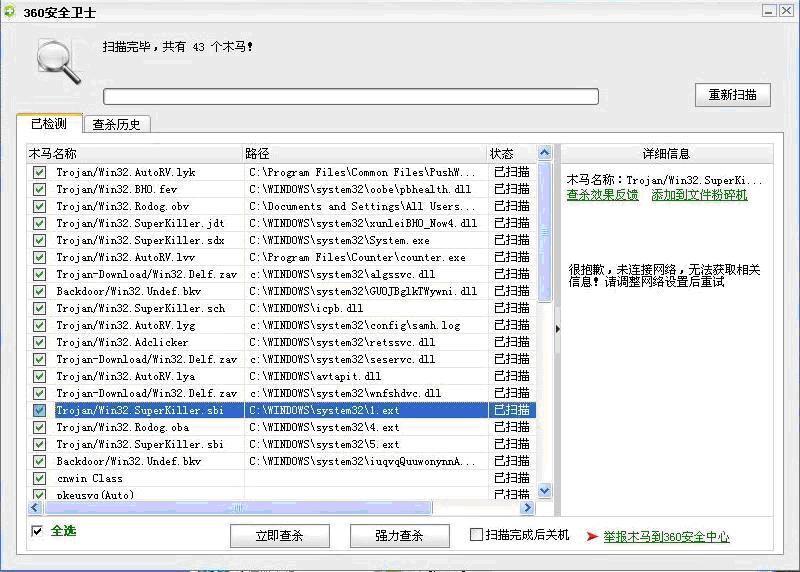

解決辦法

用戶查殺後容易導致無法複製、貼上、系統列出現異常。主要是rpc服務沒有啟動。此病毒會替換系統檔案userinit.exe rpcss.dll。下面是簡單的處理方法。每個人的情況不同,應根據診斷報告做出不同的處理。

1、結束userinit.exe進程。從光碟中解壓出此檔案,放在C:\WINDOWS\system32\下面。rpcss.dll也可以從光碟中解壓放在C:\WINDOWS\system32\下面。或是找到C:\WINDOWS\system32\srpcss.dll或是C:\WINDOWS\system32\spcss.dll。將其改名為rpcss.dll。主要是病毒用“MoveFileExA”將其移動這兩處。

2、首先刪除病毒檔案“C:\DOCUME~1\ADMINI~1\LOCALS~1\Temp\路徑下的檔案。

3、做好以上步驟後。根據診斷報告中反映的情況粉碎病毒載入的模組。使用工具可以上網下載。

4、重啟後,暫時不要上網。打開註冊表,找到把註冊表“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\rpcss\ObjectName”鍵值改為“NT AUTHORITY\NetworkService”。(提升該DLL所在的服務的許可權,把原許可權“NT AUTHORITY\NetworkService”提升為系統最高許可權“LocalSystem”)

5、顯示隱藏檔案,把C:\WINDOWS\system32\下面可疑的,具有隱藏屬性的檔案找到後刪除掉。不熟悉的可以上網搜尋一下。數字加字母后綴名為cfg的要刪除掉。

6、下載Dr.Web CureIt到桌面防毒

7、重新啟動計算機系統,系統防毒完畢,系統重新啟動後就可以上網了,貼上功能有效了,同時系統列的顯示也正常了。

病毒總結

請大家擦亮雙眼,把這邪惡的“蝗蟲軍團”請出系統吧。

最後,再複述一下清除“蝗蟲軍團”的要點:

4.安裝好防火牆。