基本定義

"惡意軟體"用作一個集合名詞,來指代故意在

計算機系統網路用戶在瀏覽一些

惡意網站,或者從不安全的站點下載遊戲或其它程式時,往往會連合惡意程式一併帶入自己的

電腦,而用戶本人對此絲毫不知情。直到有惡意廣告不斷彈出或

色情網站自動出現時,用戶才有可能發覺

電腦已“中毒”。在惡意軟體未被發現的這段時間,用戶網上的所有敏感資料都有可能被盜走,比如銀行帳戶信息,信用卡密碼等。

軟體種類

對於籠統的

防病毒討論,可使用以下簡單的惡意軟體類別定義:

特洛伊

該程式看上去有用或無害,但卻包含了旨在利用或損壞運行該程式的系統的隱藏代碼。特洛伊

木馬程式通常通過沒有正確說明此程式的用途和功能的

電子郵件傳遞給用戶。它也稱為特洛伊代碼。

特洛伊木馬通過在其運行時傳遞惡意負載或任務達到此目的。

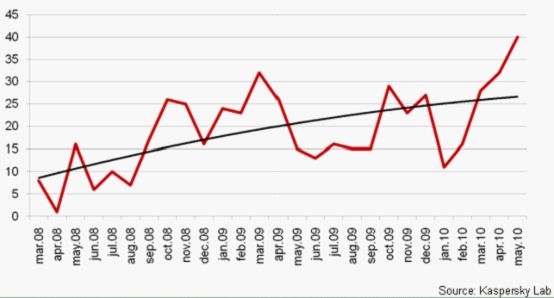

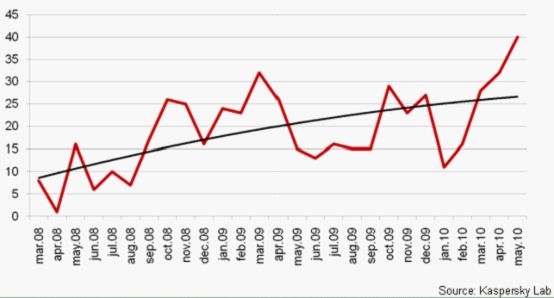

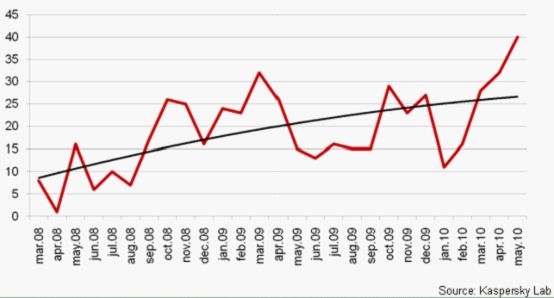

每月新出現手機惡意軟體變種數量

每月新出現手機惡意軟體變種數量蠕蟲

蠕蟲使用自行傳播的

惡意代碼,它可以通過網路連線自動將其自身從一台計算機分發到另一台計算機上。蠕蟲會執行有害操作,例如,消耗網路或本地

系統資源,這樣可能會導致

拒絕服務攻擊。某些蠕蟲無須用戶干預即可執行和傳播,而其他蠕蟲則需用戶直接執行蠕蟲代碼才能傳播。除了複製,蠕蟲也可能傳遞負載。

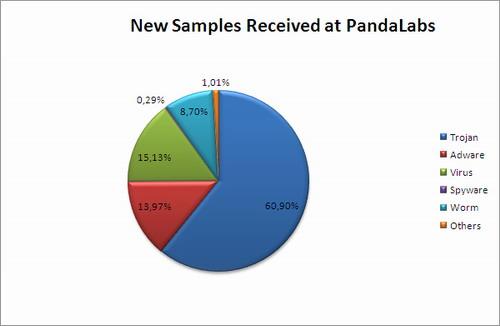

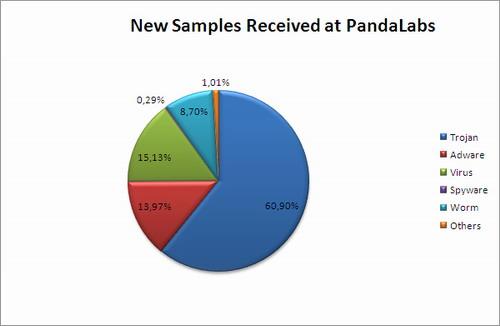

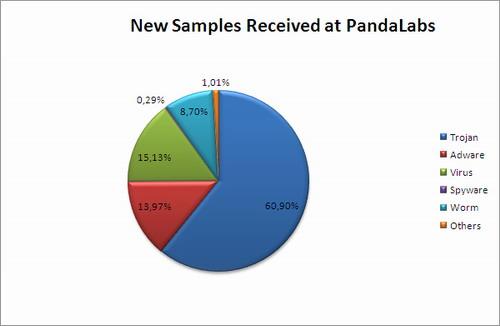

10年一季度,特洛伊木馬占新惡意軟體的61%

10年一季度,特洛伊木馬占新惡意軟體的61%病毒

病毒代碼的明確意圖就是自行複製。病毒嘗試將其自身附加到

宿主程式,以便在計算機之間進行傳播。它可能會損害硬體、軟體或數據。

宿主程式執行時,病毒代碼也隨之運行,並會感染新的宿主,有時還會傳遞額外負載。

危害性

惡意軟體其本身可能是一種病毒,

蠕蟲,

後門或漏洞攻擊

腳本,它通過動態地改變攻擊代碼可以逃避

入侵檢測系統的特徵檢測(Signature-based detection ,也可稱為模式匹配)。攻擊者常常利用這種多變代碼進入網際網路上的一些帶有入侵偵測的系統或IDSes入侵者警告系統。

軟體特徵

中國網際網路協會公布了惡意軟體的官方定義如下:

惡意軟體(俗稱“流氓軟體”)是指在未明確提示用戶或未經用戶許可的情況下,在用戶計算機或其他終端上安裝運行,侵犯用戶合法權益的軟體。他有具備以下某些特徵:

1.強制安裝:指未明確提示用戶或未經用戶許可,在用戶計算機或其他終端上安裝軟體的行為。

a)在安裝過程中未提示用戶;

b)在安裝過程中未提供明確的選項供用戶選擇;

c)在安裝過程中未給用戶提供退出安裝的功能;

d)在安裝過程中提示用戶不充分、不明確;(明確充分的提示信息包括但不限於軟體作者、軟體名稱、軟體版本、軟體功能等)

2.難以卸載:指未提供通用的卸載方式,或在不受其他軟體影響、人為破壞的情況下,卸載後仍然有活動程式的行為。

a)未提供明確的、通用的卸載接口(如Windows系統下的“程式組”、“控制臺”的“添加或刪除程式”);

b)軟體卸載時附有額外的強制條件,如卸載時需要連網、輸入驗證碼、回答問題等。

c)在不受其他軟體影響或人為破壞的情況下,不能完全卸載,仍有子程式或模組在運行(如以進程方式);

3.瀏覽器劫持:指未經用戶許可,修改用戶瀏覽器或其他相關設定,迫使用戶訪問特定網站或導致用戶無法正常上網的行為。

a)限制用戶對瀏覽器設定的修改;

b)對用戶所訪問網站的內容擅自進行添加、刪除、修改;

c)迫使用戶訪問特定網站或不能正常上網。

d)修改用戶瀏覽器或作業系統的相關設定導致以上三種現象的行為。

4.廣告彈出:指未明確提示用戶或未經用戶許可,利用安裝在用戶計算機或其他終端上的軟體彈出廣告的行為。

a)安裝時未告知用戶該軟體的彈出廣告行為;

b)彈出的廣告無法關閉;

c)廣告彈出時未告知用戶該彈出廣告的軟體信息;

5.惡意收集用戶信息:指未明確提示用戶或未經用戶許可,惡意收集用戶信息的行為。

a)收集用戶信息時,未提示用戶有收集信息的行為;

b)未提供用戶選擇是否允許收集信息的選項;

c)用戶無法查看自己被收集的信息;

6.惡意卸載:指未明確提示用戶、未經用戶許可,或誤導、欺騙用戶卸載其他軟體的行為。

a)對其他軟體進行虛假說明;

b)對其他軟體進行錯誤提示;

惡意軟體清理助手

惡意軟體清理助手c)對其他軟體進行直接刪除。

7.惡意捆綁:指在軟體中捆綁已被認定為惡意軟體的行為。

a)安裝時,附帶安裝已被認定的惡意軟體;

b)安裝後,通過各種方式安裝或運行其他已被認定的惡意軟體。

8.其他侵犯用戶知情權、選擇權的惡意行為。

對付方法

惡意軟體可以採取不同的形式,從廣義上講,最臭名昭著的莫過於

特洛伊木馬、rootkit、

後門軟體等,病毒和

蠕蟲也可以看作惡意軟體。有些形式的威脅具有某幾種惡意軟體的特徵。

因為惡意軟體由多種威脅組成,所以需要採取多處方法和技術來保衛系統。如採用

防火牆來過濾潛在的破壞性代碼,採用

垃圾郵件過濾器、

入侵檢測系統、

入侵防禦系統等來加固網路,加強對破壞性代碼的防禦能力。

作為一種最強大的反惡意軟體防禦工具,反病毒程式可以保護計算機免受病毒、

蠕蟲、

特洛伊木馬的威脅。近幾年來,反病毒軟體的開發商已經逐漸將垃圾郵件和

間諜軟體等威脅的防禦功能集成到其產品中。除了這些技術手段之外,企業應當採取措施防止惡意軟體在單位網路內傳播:

具體來說,特別要注意:

要教育雇員,如果不知道郵件的來源和附屬檔案的屬性,不要打開郵件中的附屬檔案。

告訴

員工不要從網際網路下載和安裝未獲得授權的程式。

讓雇員清楚社會工程欺詐的騙術,提防其欺騙雇員點擊受感染連結的伎倆。

教育雇員了解最新的攻擊手段,學習公司的

安全策略和建議,並堅決執行。

2、禁止或監督非web源的協定在企業網路內使用

如禁止或限制即時通信及端到端的協定進入企業網路,這些正是殭屍等惡意軟體得以通信和傳播的工具。

3、確保在所有的桌面系統和伺服器上安裝最新的瀏覽器、作業系統、應用程式補丁,並確保

垃圾郵件和瀏覽器的安全設定達到適當水平。

4、確保全裝所有的

安全軟體,並及時更新並且使用最新的威脅資料庫。

5、不要授權普通用戶使用

管理員許可權,特別要注意不要讓其下載和安裝設備

驅動程式,因為這正是許多惡意軟體乘虛而入的方式。

6、制定處理惡意事件的策略,在多個部門組建可實現協調回響職責並能夠定期執行安全培訓的團隊。

惡意軟體威脅經過幾年的發展已經成為一種強大的勢力,更確切地說它已經成為一種受經濟利益驅使的商業活動;而反惡意軟體廠商由於受到各種因素的制約,應對和反擊措施相對被動。並且前者在暗處,後者在明處,形式對反惡意軟體的開發者不利。但兩種力量的鬥爭將持續下去。

社會危害

要解決惡意軟體的問題,首先要了解它,那些人究竟要利用惡意軟體乾什麼?惡意軟體本身不是一個新概念。實際上在20世紀80年代的時候,人們對於惡意軟體的定義就是惡意植入系統破壞和盜取系統信息的程式。

記載的最早的廣為關注的惡意軟體是一名大學生1988年編寫的

蠕蟲病毒,當時他主要是藉此測試英特網的大小。但是由於其中一個代碼的錯誤,導致

蠕蟲大量複製,迅速傳播感染了數以千計的

電腦。

儘管如此,這么多年以來惡意軟體的製造技術沒有太大的變化。20世紀80年代惡意軟體的技術跟時下開發惡意軟體的技術差不多。變化的只是惡意軟體的開發和執行的速度,原因是自動化工具的出現。以前製作的時候只能一個接一個,就是流水線的大規模生產。

偵察難度

專家稱,傳統的

病毒庫保護方式根本就難以應對惡意軟體的攻擊。惡意軟體一直在變化,即使是偵察到,它們也會自動調整和變化。依靠單獨的技術根本就難以防範危險。

惡意軟體威脅網路和

系統漏洞的方式也在改變。例如依靠郵件附屬檔案到轉向網路使用

社交網路引誘下載感染的檔案和應用程式,或是直接讓人們點擊

惡意網站下載惡意軟體到用戶的系統中。

風險控制

這一問題可能會變得越來越糟糕。有機構曾預測,惡意軟體將會無所不至,包括智慧型手機,Vista,MacOSX和其它的操作環境都會逐漸吸引惡意軟體的興趣。還有人預測網路結構也會成為惡意軟體關注的焦點,譬如,

路由器,

域名伺服器,搜尋引擎等。

如果企業還沒有升級防禦措施的話,就得注意了。

網關和掃描是新的保護方式,此外還要注意終端設備保護,譬如

台式機和移動設備的保護。

特別在是社交網站上日益泛濫的惡意軟體的出現,企業也要使用相關的識別軟體。在惡意軟體的防範中最弱的一個環節就是用戶,若對這一問題不加以重視的話,再強的

馬奇若防線都會被突破。

諸多變體

但是,最令人害怕的變化還是惡意軟體的來源問題。就在幾年以前還只是一些人的惡作劇,時下是一個個有組織的犯罪集團。根據IT專家網的調查,由於受經濟利益的驅動,惡意軟體寫手的方法主要是密碼盜取,鍵盤記錄和其它一些行為。2006年,平均每個月有140萬次攻擊。

因此,惡意軟體攻擊變得更加具有目的性。許多病毒的出現遠遠高於

病毒庫中已存在的樣本,企業只有在中招之後才能防範。

Web2.0和惡意軟體

隨著Web2.0

社交網路的日益流行,譬如,YouTube和MySpace,它們依賴的某種形式的互動功能實際上增加了感染惡意軟體的風險。

2007年發生的惡意軟體事件已經證實了這一擔憂。一種使用木馬的storm

蠕蟲在系統中構建了一個

後門程式,之後導致的危害席捲整個

歐洲。病毒傳播方式就是在虛假的新聞中插入惡意的視頻檔案。一旦點擊,就會自動下載惡意軟體。在被安全專家發現之前,數以千計的

電腦和系統已經被感染。

每月新出現手機惡意軟體變種數量

每月新出現手機惡意軟體變種數量 10年一季度,特洛伊木馬占新惡意軟體的61%

10年一季度,特洛伊木馬占新惡意軟體的61% 惡意軟體清理助手

惡意軟體清理助手

每月新出現手機惡意軟體變種數量

每月新出現手機惡意軟體變種數量 10年一季度,特洛伊木馬占新惡意軟體的61%

10年一季度,特洛伊木馬占新惡意軟體的61% 惡意軟體清理助手

惡意軟體清理助手