基本介紹

- 中文名:敲詐者

- 外文名:Trojan/Agent.bq

- 大小:200KB

- 時間:2006年6月11日

基本信息,行為分析,

基本信息

2006年6月11日,國內首例旨在敲詐被感染用戶錢財的木馬病毒被江民公司反病毒中心率先截獲。江民反病毒中心已接到感染該木馬不同變種的用戶報告。

江民反病毒專家介紹,“敲詐者”木馬運行後,在系統目錄下將自身複製為redplus.exe,大小200KB左右。建立捷徑"開始選單\所有程式\附屬檔案\修復硬碟資料",並指向病毒程式。

行為分析

病毒為了達到敲詐的目的,還會生成一名為“拯救硬碟.txt”的文本檔案,內容如下:

"

1. 你的硬碟資料丟失了,是因為手機的強電磁流影響了硬碟的正常讀寫

2. 你必須使用磁碟修復工具拯救找回丟失的資料檔案

3. 但是,你正在使用的不是正版軟體,是盜版

4. 你必須拯救修復丟失的資料,並且儘快購買正版的軟體,

5. 點擊左下角 [ 開始 ], 點擊 [ 所有程式 ], 點擊 [ 附屬檔案 ], 點擊 [ 修復硬碟資料 ]

6. 為了確保你能儘快修復全部資料,必須在兩小時內迅速辦理,

7. 按以上方法做的,一定能修復的資料包括:

[被隱藏的檔案名稱稱]

"

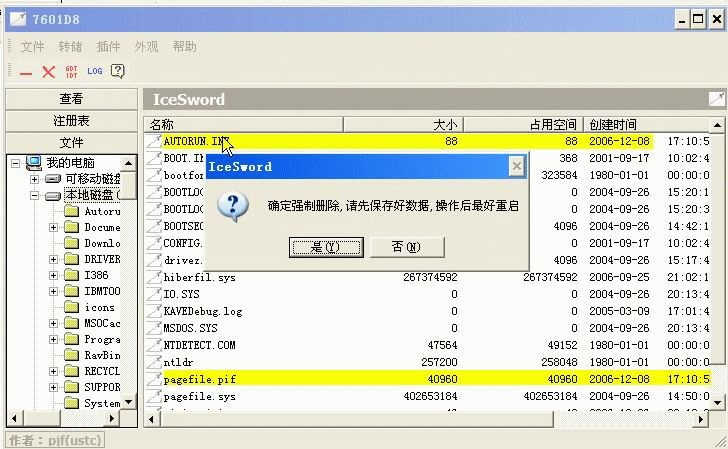

如果中毒用戶用戶按照"拯救磁碟.txt"中描述的步驟,運行病毒檔案redplus.exe後,則顯示如圖所示的敲詐文字,內容大致為要求中毒用戶向某指定的工行賬戶內匯入70元人民幣,並向指定的手機號碼傳送相關簡訊。

該木馬運行時,還會試圖結束除幾個系統進程外的所有程式,達到終止反病毒軟體和病毒分析工具的目的。

江民反病毒專家介紹說,前幾個月,國外曾經出現過一系列對用戶文檔加密後進行敲詐的惡意木馬,但在國內沒有感染報告。此次被截獲的“敲詐者”(Trojan/Agent.bq)可以確定為國內首例旨在敲詐勒索錢財的病毒,該病毒疑為國內作者製造,並專門針對中文用戶。

敲詐者病毒變種運行後,強行修改以下鍵值:

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"Hidden" = 2

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"HideFileExt" = 1

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"SuperHidden" = 1

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"ShowSuperHidden" = 0

針對病毒修改註冊表鍵值隱藏用戶檔案的做法,江民反病毒專家認為破解起來並不困難,稍有註冊表常識的用戶只需運行“regedit”,修改被病毒破壞的註冊表為以下各個鍵值,這樣就能顯示隱藏檔案以及系統檔案瞭然後請定位到一下註冊表鍵值:

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"Hidden" = 1

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"HideFileExt" = 0

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"SuperHidden" = 0

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Windows\CurrentVersion\Explorer\Advanced]

"ShowSuperHidden" = 1