入侵方式

2016年3月,網路上出現了一種名為“Petya”的變體勒索軟體,它的破壞性比傳統的勒索軟體更大。

以前的勒索軟體只會將用戶電腦中的某些重要檔案加密,然後向用戶索要贖金;而Petya並不是只將用戶電腦中最重要的檔案加密,而是直接將硬碟整個加密和鎖死。

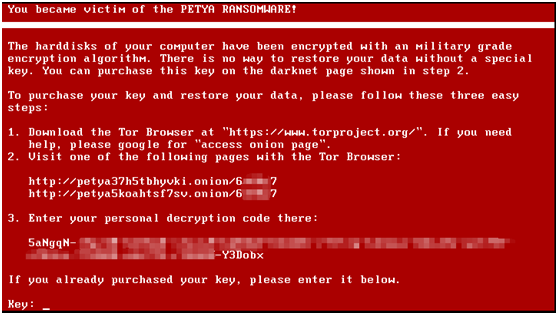

木馬運行界面

木馬運行界面首先,攻擊者會向目標傳送一封看似求職申請的電子郵件,然後一步一步指導用戶從Dropbox資料夾中

下載一個CV檔案。這個CV檔案就是勒索軟體,它會立即破壞電腦的引導記錄,迫使電腦崩潰。

加密硬碟檔案分配表,改寫硬碟主引導記錄,從而導致電腦不能正常啟動。

影響範圍

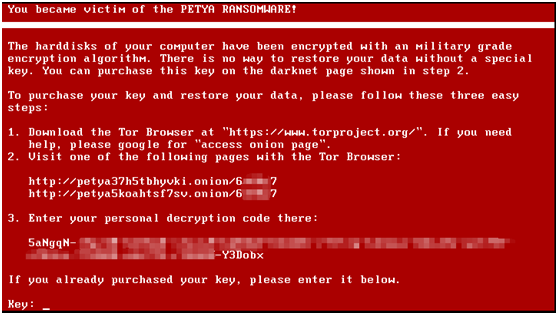

台北時間2017年6月27日晚,烏克蘭、俄羅斯、印度、西班牙、法國、英國以及歐洲多國正在遭遇Petya類勒索病毒襲擊,政府、銀行、電力系統、通訊系統、企業以及機場都不同程度地受到了影響,包括俄羅斯石油巨頭,烏克蘭國家電力公司、國家銀行、捷運、機場,歐洲銀行等多個要害部門。中毒電腦啟動後顯示支付價值300美元比特幣的界面,無法正常登錄系統。金山毒霸安全實驗室緊急分析後認為,Petya敲詐者病毒和WannaCry(想哭)勒索病毒類似,都利用Windows SMB高危漏洞傳播。但中國用戶勿須為此恐慌,病毒傳播利用的漏洞已可修補,金山毒霸也能攔截查殺Petya敲詐者病毒。

預防措施

與其他的勒索軟體一樣,Petya也需要用戶點擊電子郵件中的連結。因此,G Data建議用戶不要輕易打開陌生人發來的電子郵件中的連結或檔案。

木馬敲詐頁面

木馬敲詐頁面1.不要輕易打開doc、rtf等後綴的附屬檔案,可以安裝360天擎(企業版)和360安全衛士(個人版)等相關安全產品進行查殺。

2. 及時更新Windows系統補丁。

3. 區域網路中存在使用相同賬號、密碼情況的機器請儘快修改密碼,未開機的電腦請確認口令修改完畢、補丁安裝完成後再進行聯網操作。

如果中招怎么辦?

中招後應立即將被感染電腦斷網,防止傳染更多電腦

向公安局報案

不要支付贖金,因為接收受害者贖金的地址已被凍結。

木馬運行界面

木馬運行界面 木馬敲詐頁面

木馬敲詐頁面