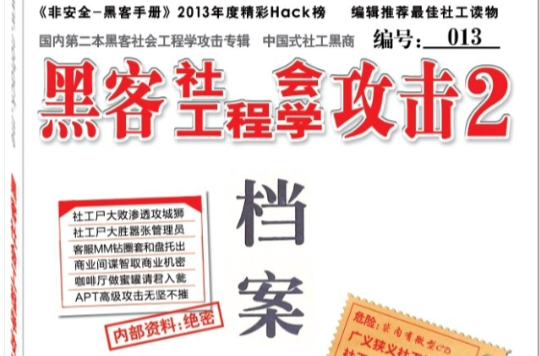

《黑客社會工程學攻擊2》是非安全手冊出版社出版的圖書,作者陳威 Vim0x0n。本書是以案例為主,理論為輔的社會工程參考書。

基本介紹

- 作者:陳威 Vim0x0n

- ISBN:9787883581468

- 頁數:303

- 定價:22

- 出版社:非安全手冊

- 出版時間:2013-2-28

內容介紹,作者介紹,作品目錄,

內容介紹

《黑客社會工程學攻擊2》是國內首本以案例為主,理論為輔的"社會工程學"參考書。書中講的不僅僅是一個個案例,更是一種社會工程師的思維模式與enjoy hacking的方法。

我們常聽說某社會工程師以假冒身份、翻垃圾桶等方式獲得機密資料……但在中國,如果你直接這樣做,估計你馬上會獲得精緻手銬一副及精美囚衣一件。

但假如你連目標都無法接觸到,如何進行社會工程攻擊呢?

本書是一本適合中國國情的”欺騙的藝術”。書中部分內容以真實場景以及案例重現,是國內首本以案例為主,理論為輔的”社會工程學”參考書。書中講的不僅僅是一個個案例,更是一種社會工程師的思維模式與enjoy hacking的方法。書中案例均以小說形式展開,但過程跌宕起伏扣人心弦,使之更加具有啟發性。

PS:信息安全是一個整體,而社會工程學也屬於信息安全這個整體。但從現在的信息安全現狀來看,社會工程學攻擊則是整個信息安全中的最短板,社會工程攻擊與傳統信息安全不同,給我們帶來的危害也非我們所能估量。本書將像一盞黑暗中的指路燈,幫助你弄清鮮為人知的黑客社會工程攻擊手段,並學會如何防禦它的攻擊。

2008年

《黑客社會工程學攻擊》上市,當時國內第一本“社工屍”圖書,啟智中國式社工黑商。榮獲當年最為暢銷的安全黑客類圖書。被譽為中國版的《欺騙的藝術》。該書曾是當年官方淘寶店以及代理淘寶店的“鎮店之寶”。在售罄之後,有些讀者曾以高出原書一倍甚至幾倍的價格才從其他渠道購 得。

2013年

“社工屍”蟄伏4年,捲土重來,《黑客社會工程學攻擊2》即將上市,絕無僅有。《黑客社會工程學攻擊2》相比1,更加本土,更接地氣。沒有理論、沒有說教,直擊“社工屍”攻城現場,還原一個個經典案例,令人汗毛倒豎,卻也大呼過癮。

《黑客社會工程學攻擊2》是目前第二本“社工屍”題材的讀物。這類題材內容有限,屬於高智商寫作案例,內里綜合了“情商、故事、技術”等三個方面的元素,一本書,它既有案例故事講述,又有技術學習,更有彌補情商盲點的效用。所以,這類書很難被山寨。

同時本書是國內首本以案例為主,理論為輔的"社會工程學"參考書。書中講的不僅僅是一個個案例,更是一種社會工程師的思維模式與enjoy hacking的方法。

作者介紹

網路安全攻防研究室網站 站長,國內多家黑客、網路安全雜誌自由撰稿人。

作品目錄

目錄:

前言......................................1

第1章 你好,社會工程學.....................12

1.1 什麼是社會工程學...................13

1.1.1 人為因素的威脅..............13

1.2 社會工程學與常規滲透測試技術的區別..17

第2章 反擊入侵者..........................19

2.1 網站被黑了! .......................20

2.2 無所不知的搜尋引擎..................23

2.2.1 Google Hacking!..............23

2.2.2 關鍵字+語法=Google Hacking..25

第3章 SNS,信息泄露的重災區..............27

3.1 最大的泄密者........................28

3.1.1 生活泄密王之——空間說說....30

3.1.2 生活泄密王之-朋友網.......32

3.2 網路與現實..........................33

3.2.1 百度ID......................36

3.2.2 人多力量大...................37

3.2.3 公共接口還是泄露隱私接口?..40

3.3 你在哪?做了什麼?我都知道!........42

3.3.1 隨時隨地泄露隱私...........42

第4章 “十面埋伏”:泄密無處不在...........45

4.1 Whois 信息查詢.....................46

4.2 網站備案查詢.......................49

4.3 Alexa的註冊信息查詢................52

第5章 通用密碼:條條大路通羅馬............55

5.1 莫名來電............................56

5.2 泄密門..............................59

5.3 公開的密碼查詢網站..................64

5.4 流傳在地下的資料庫.................68

5.5 過程分析............................71

5.5.1 狹義社會工程學與廣義社會工程學 ..................................73

5.5.2 識破偽社會工程師............74

5.6 後記.................................75

第6章 人太脆弱了..........................77

6.1 只是一個玩笑.......................78

6.2 閒來無事............................78

6.3 制定計畫............................83

6.4 知己知彼百戰不殆....................87

6.5 峰迴路轉...........................94

6.6 幫幫我好嗎.........................101

6.7 過程分析..........................106

第7章 滲透測試中的社會工程學.............109

7.1 星期二..............................110

7.2 測試者的陰謀........................115

7.3 老大的奪命連環Call.................123

7.4 客服也不是好忽悠的.................129

7.5 從一張圖片中找出蛛絲馬跡...........134

7.6 另類的密碼..........................141

7.7 密碼之謎...........................148

7.8 過程分析............................161

第8章 無線Hacking與社會工程學............165

8.1 “奇想”的原始碼....................166

8.2 合作者的陰謀.......................169

8.3 姜太公釣魚願者上鉤..................177

8.4 入侵咖啡廳的監控探頭................183

8.5 無線黑客社工師.....................190

8.6 晴天霹靂............................204

8.7 過程分析+如何鍛鍊你的觀察力.......205

第9章 商業間諜.............................215

9.1 “希望”公司的新型醫療產品.........216

9.2 一份舊的企業員工聯繫表............217

9.3 秘點信箱...........................228

9.4 氣質型商業間諜.....................235

9.5 豪門餐廳的鴻門宴....................240

9.6 束手無策...........................244

9.7 過程分析............................246

9.8 加強員工信息安全意識迫在眉睫.......248

9.9 前台員工貪吃引發的“血案”..........249

第10章 社會工程學與高級持續性威脅(APT攻擊)........253

10.1 馮軒的故事........................254

10.2 夜虎行動..........................257

10.3 HR的新浪微博.....................264

10.4 六度人脈..........................269

10.5 引導式攻擊........................275

10.6 神秘的檔案名稱偽裝手法——RTLO....283

10.7 物理隔離的殺手——擺渡攻擊........293

10.8 APT攻擊過程分析.................299

後記.........................................302

前言......................................1

第1章 你好,社會工程學.....................12

1.1 什麼是社會工程學...................13

1.1.1 人為因素的威脅..............13

1.2 社會工程學與常規滲透測試技術的區別..17

第2章 反擊入侵者..........................19

2.1 網站被黑了! .......................20

2.2 無所不知的搜尋引擎..................23

2.2.1 Google Hacking!..............23

2.2.2 關鍵字+語法=Google Hacking..25

第3章 SNS,信息泄露的重災區..............27

3.1 最大的泄密者........................28

3.1.1 生活泄密王之——空間說說....30

3.1.2 生活泄密王之-朋友網.......32

3.2 網路與現實..........................33

3.2.1 百度ID......................36

3.2.2 人多力量大...................37

3.2.3 公共接口還是泄露隱私接口?..40

3.3 你在哪?做了什麼?我都知道!........42

3.3.1 隨時隨地泄露隱私...........42

第4章 “十面埋伏”:泄密無處不在...........45

4.1 Whois 信息查詢.....................46

4.2 網站備案查詢.......................49

4.3 Alexa的註冊信息查詢................52

第5章 通用密碼:條條大路通羅馬............55

5.1 莫名來電............................56

5.2 泄密門..............................59

5.3 公開的密碼查詢網站..................64

5.4 流傳在地下的資料庫.................68

5.5 過程分析............................71

5.5.1 狹義社會工程學與廣義社會工程學 ..................................73

5.5.2 識破偽社會工程師............74

5.6 後記.................................75

第6章 人太脆弱了..........................77

6.1 只是一個玩笑.......................78

6.2 閒來無事............................78

6.3 制定計畫............................83

6.4 知己知彼百戰不殆....................87

6.5 峰迴路轉...........................94

6.6 幫幫我好嗎.........................101

6.7 過程分析..........................106

第7章 滲透測試中的社會工程學.............109

7.1 星期二..............................110

7.2 測試者的陰謀........................115

7.3 老大的奪命連環Call.................123

7.4 客服也不是好忽悠的.................129

7.5 從一張圖片中找出蛛絲馬跡...........134

7.6 另類的密碼..........................141

7.7 密碼之謎...........................148

7.8 過程分析............................161

第8章 無線Hacking與社會工程學............165

8.1 “奇想”的原始碼....................166

8.2 合作者的陰謀.......................169

8.3 姜太公釣魚願者上鉤..................177

8.4 入侵咖啡廳的監控探頭................183

8.5 無線黑客社工師.....................190

8.6 晴天霹靂............................204

8.7 過程分析+如何鍛鍊你的觀察力.......205

第9章 商業間諜.............................215

9.1 “希望”公司的新型醫療產品.........216

9.2 一份舊的企業員工聯繫表............217

9.3 秘點信箱...........................228

9.4 氣質型商業間諜.....................235

9.5 豪門餐廳的鴻門宴....................240

9.6 束手無策...........................244

9.7 過程分析............................246

9.8 加強員工信息安全意識迫在眉睫.......248

9.9 前台員工貪吃引發的“血案”..........249

第10章 社會工程學與高級持續性威脅(APT攻擊)........253

10.1 馮軒的故事........................254

10.2 夜虎行動..........................257

10.3 HR的新浪微博.....................264

10.4 六度人脈..........................269

10.5 引導式攻擊........................275

10.6 神秘的檔案名稱偽裝手法——RTLO....283

10.7 物理隔離的殺手——擺渡攻擊........293

10.8 APT攻擊過程分析.................299

後記.........................................302