基本介紹

- 中文名:擬態防禦迷霧

- 外文名:MimicDefense Fog,MDF

- 所屬學科:網路空間安全

定義,原理,結構表征,擬態場景,特點,發展歷程,典型套用場景,

定義

擬態防禦的核心是動態異構冗餘構造和擬態偽裝機制,在目標對象運行環境內形成功能等價條件下構造或算法的“測不準”效應,從而造成攻擊者視角下的認知與協同攻擊困境,稱為擬態防禦迷霧。

原理

擬態防禦迷霧的實現原理主要包含結構表征與擬態場景兩個方面。

結構表征

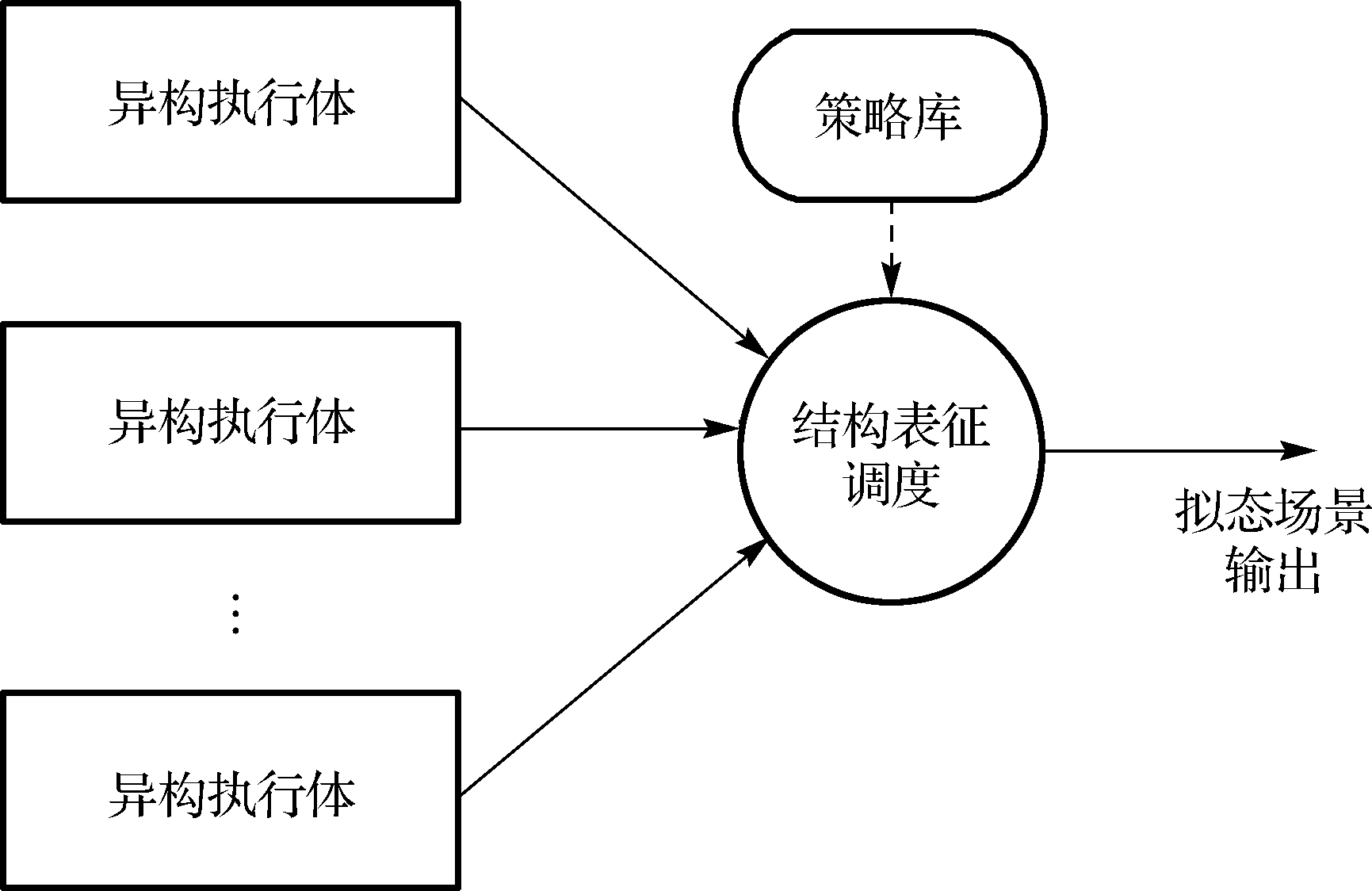

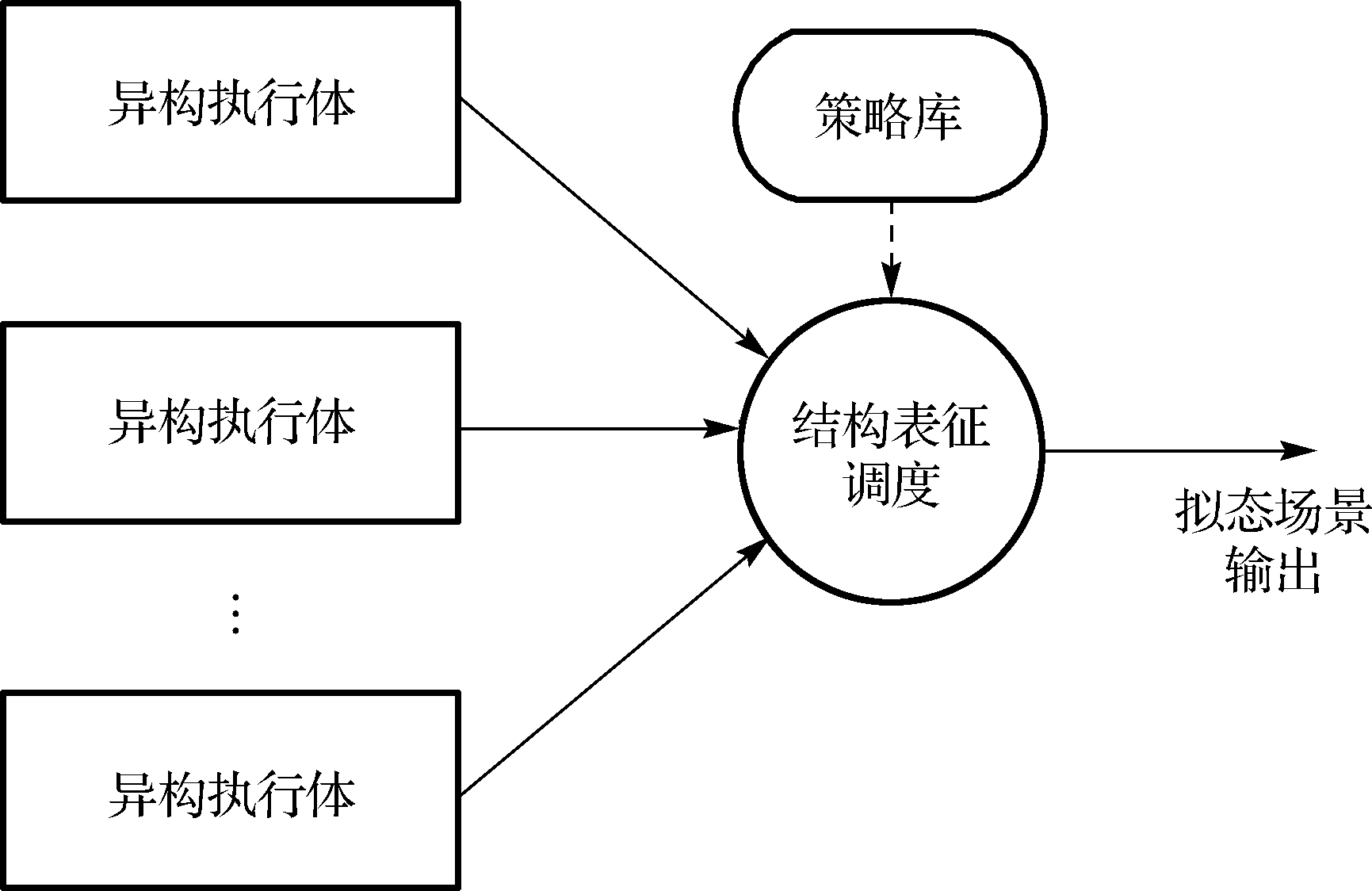

作為公理“結構決定功能”的自然推論,通常一個功能往往存在多樣化的實現方法。換句話說,給定功能情況下常常存在多樣化的執行結構或實現算法,且在給定功能層面上是等價的。假如基於這個公理構建一個計算資源異構冗餘部署的信息服務裝置,其外在的功能與其內部的結構之間就不再是一一對應的關係。或者說給定一個I【P】O模型系統,可以表達為I【P1,P2,P3,P4,…Pm】O,或I【S1,S2,S3,S4,…Sm】O,其中,Pi =Pm,Si ≠ Sm。在保證輸入/輸出關係確定的情況下實現了功能與算法或結構間的解耦,如圖所示。 擬態結構表征示意圖

擬態結構表征示意圖

擬態結構表征示意圖

擬態結構表征示意圖利用這個特點,動態、重構重組或隨機調度這些執行體,使目標裝置提供的服務功能與其視在結構間具備了不確定屬性,也包括伴生或衍生或寄生在相關執行體上的已知或未知漏洞後門等,使得在系統層面上協同利用這些資源的攻擊行動成為效果不確定性事件,給企圖通過輸入/輸出關係探測、反演處理結構或算法尋找和利用漏洞的努力帶來挑戰。依據異構執行體調度策略的不同,可以將結構表征分為隨機結構表征和複雜結構表征。

1.隨機結構表征

假如一個異構冗餘架構功能裝置的結構表征,只在時間維度上隨機的在多個異構執行體(比如數量為N個)之間作動態選擇,稱之為“隨機結構表征”,其視在結構複雜度只與異構執行體的數量呈簡單線性關係。由於缺少組合呈現和策略呈現等更富有變化性的調度機制,使其視在的結構複雜性和不確定性不令人滿意。

2.複雜結構表征

如果在異構冗餘架構裝置中導入基於策略調度的動態冗餘控制機制,讓參與服務提供的執行體在數量上、類型上、時間上、空間上甚至自身結構或運行環境上作動態多樣隨機化的改變,當任意兩個或兩個以上的執行體被並行激勵時,目標對象結構表征場景既可以是這些執行體結構的獨立表征,也可以是它們的並集或交集表征,複雜度將是指數量級的。

3.基於反饋控制的結構表征

上述兩種結構表征方法存在一個共同的缺陷,就是執行體的調度策略都屬於“盲動”性質的主動作為,其工程實現開銷高昂且運行效果無法量化評估。不同於上述兩種方式,DHR結構表征的不確定性取決於多模裁決的策略調度和多維動態重構負反饋機制。只有發覺當前結構表征受到威脅時(多模裁決發現差模或可感知的共模狀態),才會啟動策略調度或多維重構機制,改變目標對象當前服務集內的元素配置或者重構“問題執行體”的運行環境,使得系統結構表征(編碼)發生一次變化。倘若變化結果還不能規避當前威脅(擬態裁決環節仍可感知到差模狀態),則前述操作將疊代進行,直至系統自動選擇出可以應對當前威脅的結構表征,這一過程具有漸進收斂的魯棒控制屬性和不確定性的環境特徵。

顯然,擬態防禦對結構表征的動態性要求(變化速率)完全不同於跳頻抗干擾通信體制那樣的動態性要求。只有當輸出矢量出現不合規情況時或受到某種調度策略激勵時,目標對象結構表徵才會發生具有收斂性質的動態化和多樣化改變,即“擾動”後(也可以按照某種策略處理後)才可能會有動態的回響過程並在達到一定安全閾值時趨於穩定。利用漏洞後門、病毒木馬對運行環境的強依賴性,通過變化或變換擬態括弧內結構表征場景,瓦解它們在異構執行體之間建立可能的協同行動機制,是擬態防禦有條件地導入動態性之根本目的,注重的是“四兩撥千斤”作用而不是一味增加系統開銷的盲動性動態操作。

擬態場景

凡是擬態架構的信息系統或裝置,其每一種視在的構造表征稱為擬態場景。無論何種擬態場景都有完全等價的且可利用的元服務功能,也包括給定元功能之外的顯式副作用和隱式暗功能。防禦方的擬態場景數量和複雜性決定可隱匿偽裝的作用範圍與效果,有限的擬態場景通過擬態呈現可以表現出更加多維複雜的防禦場景(結構表征)。典型的創建方式如下。

1.動態化/隨機化虛擬方式

此方式按最大公約數功能交集要求事先規劃或設計好多種虛擬化的擬態場景及功能,通過動態化、隨機化的運行調度機制加以運用。缺點是性能損失較大,還可能影響到上層功能的靈活表達或擴展(例如MTD中的許多做法)。此外,實現虛擬化的物理載體本身的安全性保障也會成為新的焦點問題。

2.可重構/可重組/軟體可定義方式

此方式按最大公約數功能交集要求事先規劃或設計好多種擬態場景的架構方案,通過多個可重構、可重組或軟體可定義的元結構(如各種軟體可定義裝置(Software Define Everything,SDX)、現場可程式門陣列FPGA、用戶可定製計算(例如CPU+FPGA等)、軟體定義硬體SDH)和擬態呈現環節,實時或非實時地生成或展現滿足服務功能和性能要求的擬態場景。缺點是設計的擬態場景越多開發代價越高,且開發方式較為封閉。

3.功能等價COTS級元素利用方式

此方式根據最大公約數功能交集要求,事先就設計(或挑選)出多個具有給定服務功能或性能交集的商業化的異構軟硬實體(特別是標準化程度較高的虛擬化軟體、中間件性質的外掛程式、嵌入式系統或開源產品等),也可以是雲服務、數據中心平台上異構的虛/實伺服器或容器、存儲部件或者網路上的異構網元設備,通過增量配置的輸入和輸出代理機構、多模裁決及策略調度器等擬態控制環節,實時調度或動態請求或組合式呈現期望的擬態場景,或者疊放式地呈現某些實體或虛體組成的擬態場景等。缺點是商業化元素通常只能以黑盒方式利用,各種軟硬體版本的修改和升級情況可能涉及擬態括弧的適應性設計或修改,如一些通信或互聯協定中未定義或自定義欄位的使用可能會影響擬態裁決實現複雜性等。

4.混合創建模式

實際套用中可以根據需要混合使用上述3種創建模式。由於傳統安全技術大多數對元服務或功能透明,因此導入這些技術可增強擬態場景豐度。

特點

擬態防禦迷霧有七個顯著特點,一是不關心攻擊行為的具體特徵和實施機制,只注重攻擊效果的差模或共模表達形式;二是與量子物理的測不準原理類似,任何試錯性的攻擊,一旦在當前運行環境內產生差模攻擊效果,擬態構造系統將會疊代式的更換運行場景直至差模攻擊效果消失或出現頻度低於某個閾值,從而使試錯攻擊失去背景不變的前提條件;三是凡是目標對象內部發生差模或有感共模攻擊事件都會被實時禁止或讓攻擊經驗很難復現;四是傳統可靠性問題產生的差模或有感共模故障與非傳統攻擊導致的影響有著相同的處理機制;五是融合使用既有的防禦技術可以獲得指數量級的防禦增益;六是擬態防禦迷霧對給定信息系統或控制裝置的服務集合是透明的,且與集合規模和功能性能的改變無關;七是擬態防禦迷霧的安全性可量化設計、可驗證度量。

發展歷程

傳統防禦大多數是基於攻擊者先驗知識或行為特徵精確檢測的精準設防,除了加密認證的“密碼防禦迷霧”外,對未知的未知威脅或已知的未知風險幾乎沒有任何有效的防護措施。近十年發展起來的基於多樣化、動態化、隨機化技術的移動目標防禦MTD,完全不同於以往的網路安全思路,通過多樣的、不斷變化的構建、評價和部署機制及策略來增加攻擊者的攻擊難度及代價,試圖用不斷變化的目標環境或運行場景形成“動態防禦迷霧”,使攻擊者即使掌握了目標對象的部分攻擊資源(例如軟硬體漏洞),由於很難穿越動態防禦迷霧形成有效、可靠的攻擊鏈,使得原本效果確定的攻擊行動成為機率性事件。近些年來,又出現各種基於MTD機制的動態防禦研究,例如變形網路、自適應計算機網路、自清洗網路、基於IPv6的移動目標防禦、開放流隨機主機轉換、基於SDN的虛擬化網路以及引入人工智慧的動態網路等。目的都是不再單純依靠附加式安全系統本身的複雜性進行目標對象保護,而是主要通過隨機調動信息系統或裝置原有資源的冗餘性、異構性和空間分布性來構成動態防禦迷霧。但是,動態防禦迷霧除了對目標系統服務性能和處理效能影響顯著以及宿主安全性難以保障之外,關鍵的問題是不能有效攔阻基於後門、陷門的內外協同式攻擊。“擬態防禦迷霧”是內生安全技術的最新進展,其動態異構冗餘構造以一種基於策略裁決的反饋調度及多維重構機制,使異構、冗餘和動態防禦三要素得以完美結合,很好地克服了動態防禦迷霧的種種缺陷,而且還能自然地融合大部分既有的安全技術,使目標系統的安全增益可獲得指數量級的提升。

典型套用場景

1.神秘化場景

神秘化場景使攻擊者看到的目標對象防禦場景在其知識庫中沒有任何可匹配的信息,表現為迷惘困惑或不知所措。此種場景通常很難構建,因為人類活動高度依賴知識或經驗的傳承,經驗外的東西既難想像也不知如何構建。理論上,擬態構造場景對攻擊者而言具有相當的神秘性。一是DHR架構能將不確定威脅轉變為可控機率的事件,似乎違背認知常理。二是即使允許採用白盒條件下的試錯方法,由於有太多的不確定性影響,很難穩定地構建非配合條件下多元動態目標協同一致的攻擊。三是負反饋機制使掃描探測到的漏洞數量、性質、可利用性等都不確定,即使能植入病毒木馬也無法建立可靠的通聯或可達關係等。四是t時刻獲得的探測認知或攻擊經驗,很可能不具有可繼承性或可復現性等。總之,擬態架構的不確定性效應可以導致擬態場景的神秘化。

2.似是而非場景

似是而非場景使攻擊者看到的防禦場景在可涉及的知識庫中有多個匹配信息,但總是無法形成完整清晰的認識,如瞎子摸象般的體驗。此場景構建不僅是典型擬態構造的固有功能,但凡只要有功能等價條件下的異構執行體,運用非典型擬態防禦方法也可以做到。

3.偽裝隱匿場景

偽裝隱匿場景使攻擊者在其視野內,傾其經驗和知識始終不能發現目標對象的防禦特徵或規律,也無法與事先植入的軟硬體代碼建立功能聯繫。擬態防禦的最高境界就是完全螢幕蔽防禦方的防禦行動,無論是掃描探測還是試探攻擊,無論是隨機性故障還是人為因素引發的內部擾動,攻擊者都無法從擬態構造的激勵-回響操作中得到任何有利用價值的反饋信息,就如同落入“信息黑洞”。

4.片面化或碎片化場景

片面化或碎片化場景將一個目標按非全景方式從不同角度、不同時間、不同空間、不同路徑,片面化(片段化或碎片化)地呈現給攻擊者,使之難以形成對目標整體架構或運行規律的認知。此類場景工程實現較易,基於分散式架構的檔案系統和數據中心比較常見。

5.過度擬合場景

在數據分析和預測中,常常出現“一個假設在訓練數據上能夠獲得比其他假設更好的擬合,但在訓練數據以外的數據集上卻不能很好地擬合數據的現象”。這種場景極易造成攻擊方基於機器學習的預測評估陷入誤區,關鍵是實現環節要有意識地暴露大部分目標特徵且要添加特徵噪聲。恰當的設計策略調度和多維動態重構機制可以達成這一目的。

6.禁止和掩飾異常場景

攻擊者在攻擊前後(甚至攻擊中)大都要實施探測和攻擊效果評估。擬態構造防禦場景變換的本意之一,就是要使攻擊者因為難以獲得真實的攻擊效果而遲疑或終止後續的攻擊行動。對於外部探查或偵察活動,由於擬態構造防禦場景的無感變換(切換)而使攻擊方探查到的信息或條件不能正常地驅動基於自動機的分析機制,從而無法對目標對象做出更深入細緻的認知。特別是,通過禁止或掩飾由於外部探查(也可能是試探攻擊)或內部錯誤引發的運行異常現象,或者使之張冠李戴式的積累探查數據,給攻擊者的偵察和攻擊效果評估引入太多的錯誤或不確定的表象。