加密原理 鍵盤一共有26個鍵,鍵盤排列和廣為使用的計算機鍵盤基本一樣,只不過為了使通訊儘量地短和難以破譯,空格、數字和標點符號都被取消,而只有字母鍵。鍵盤上方就是顯示器,這可不是意義上的螢幕顯示器,只不過是標示了同樣字母的26個小燈泡,當鍵盤上的某個鍵被按下時,和這個字母被加密後的密文字母所對應的小燈泡就亮了起來,就是這樣一種近乎原始的“顯示”。在顯示器的上方是三個直徑6厘米的轉子,它們的主要部分隱藏在面板下,轉子才是“恩尼格瑪”密碼機最核心關鍵的部分。如果轉子的作用僅僅是把一個字母換成另一個字母,那就是密碼學中所說的“簡單替換密碼”,而在公元九世紀,阿拉伯的密碼破譯專家就已經能夠嫻熟地運用統計字母出現頻率的方法來破譯簡單替換密碼,

柯南·道爾 在他著名的福爾摩斯探案《跳舞的小人》里就非常詳細地敘述了福爾摩斯使用頻率統計法破譯跳舞人形密碼(也就是簡單替換密碼)的過程。——之所以叫“轉子”,因為它會轉!這就是關鍵!當按下鍵盤上的一個字母鍵,相應加密後的字母在顯示器上通過燈泡閃亮來顯示,而轉子就自動地轉動一個字母的位置。舉例來說,當第一次鍵入A,燈泡B亮,轉子轉動一格,各字母所對應的密碼就改變了。第二次再鍵入A時,它所對應的字母就可能變成了C;同樣地,第三次鍵入A時,又可能是燈泡D亮了。——這就是“恩尼格瑪”難以被破譯的關鍵所在,這不是一種簡單替換密碼。同一個字母在明文的不同位置時,可以被不同的字母替換,而密文中不同位置的同一個字母,又可以代表明文中的不同字母,字母頻率分析法在這裡絲毫無用武之地了。這種加密方式在密碼學上被稱為“複式替換密碼”。

恩尼格瑪密碼機內部結構圖 但是如果連續鍵入26個字母,轉子就會整整轉一圈,回到原始的方向上,這時編碼就和最初重複了。而在加密過程中,重複的現象就很是最大的破綻,因為這可以使破譯密碼的人從中發現規律。於是“恩尼格瑪”又增加了一個轉子,當第一個轉子轉動整整一圈以後,它上面有一個齒輪撥動第二個轉子,使得它的方向轉動一個字母的位置。假設第一個轉子已經整整轉了一圈,按A鍵時顯示器上D燈泡亮;當放開A鍵時第一個轉子上的齒輪也帶動第二個轉子同時轉動一格,於是第二次鍵入A時,加密的字母可能為E;再次放開鍵A時,就只有第一個轉子轉動了,於是第三次鍵入A時,與之相對應的就是字母就可能是F了。

因此只有在26x26=676個字母后才會重複原來的編碼。而事實上“恩尼格瑪”有三個轉子(二戰後期德國海軍使用的“恩尼格瑪”甚至有四個轉子!),那么重複的機率就達到26x26x26=17576個字母之後。在此基礎上謝爾比烏斯十分巧妙地在三個轉子的一端加上了一個反射器,把鍵盤和顯示器中的相同字母用電線連在一起。反射器和轉子一樣,把某一個字母連在另一個字母上,但是它並不轉動。乍一看這么一個固定的反射器好像沒什麼用處,它並不增加可以使用的編碼數目,但是把它和解碼聯繫起來就會看出這種設計的別具匠心了。當一個鍵被按下時,信號不是直接從鍵盤傳到顯示器,而是首先通過三個轉子連成的一條線路,然後經過反射器再回到三個轉子,通過另一條線路再到達顯示器上,比如說上圖中A鍵被按下時,亮的是D燈泡。如果這時按的不是A鍵而是D鍵,那么信號恰好按照上面A鍵被按下時的相反方向通行,最後到達A燈泡。換句話說,在這種設計下,反射器雖然沒有像轉子那樣增加不重複的方向,但是它可以使解碼過程完全重現編碼過程。

使用“恩尼格瑪”通訊時,發信人首先要調節三個轉子的方向(而這個轉子的初始方向就是密匙,是收發雙方必須預先約定好的),然後依次鍵入明文,並把顯示器上燈泡閃亮的字母依次記下來,最後把記錄下的閃亮字母按照順序用正常的電報方式傳送出去。收信方收到電文後,只要也使用一台“恩尼格瑪”,按照原來的約定,把轉子的方向調整到和發信方相同的初始方向上,然後依次鍵入收到的密文,顯示器上自動閃亮的字母就是明文了。加密和解密的過程完全一樣,這就是反射器的作用,同時反射器的一個副作用就是一個字母永遠也不會被加密成它自己,因為反射器中一個字母總是被連線到另一個不同的字母。

“恩尼格瑪”加密的關鍵就在於轉子的初始方向。當然如果敵人收到了完整的

密文 ,還是可以通過不斷試驗轉動轉子方向來找到這個密匙,特別是如果破譯者同時使用許多台機器同時進行這項工作,那么所需要的時間就會大大縮短。對付這樣“暴力破譯法”(即一個一個嘗試所有可能性的方法),可以通過增加轉子的數量來對付,因為只要每增加一個轉子,就能使試驗的數量乘上26倍!不過由於增加轉子就會增加機器的體積和成本,而

密碼機 又是需要能夠便於攜帶的,而不是一個帶有幾十個甚至上百個轉子的龐然大物。那么方法也很簡單,“恩尼格瑪”密碼機的三個轉子是可以拆卸下來並互相交換位置,這樣一來初始方向的可能性一下就增加了六倍。假設三個轉子的編號為1、2、3,那么它們可以被放成123-132-213-231-312-321這六種不同位置,當然收發密文的雙方除了要約定轉子自身的初始方向,還要約好這六種排列中的一種。

而除了轉子方向和排列位置,“恩尼格瑪”還有一道保障安全的關卡,在鍵盤和第一個轉子之間有塊連線板。通過這塊連線板可以用一根連線把某個字母和另一個字母連線起來,這樣這個字母的信號在進入轉子之前就會轉變為另一個字母的信號。這種連線最多可以有六根(後期的“恩尼格瑪”甚至達到十根連線),這樣就可以使6對字母的信號兩兩互換,其他沒有插上連線的字母則保持不變。——當然連線板上的連線狀況也是收發雙方預先約定好的。

就這樣轉子的初始方向、轉子之間的相互位置以及連線板的連線狀況就組成了“恩尼格瑪”三道牢不可破的保密防線,其中連線板是一個簡單替換密碼系統,而不停轉動的轉子,雖然數量不多,但卻是點睛之筆,使整個系統變成了複式替換系統。連線板雖然只是簡單替換卻能使可能性數目大大增加,在轉子的複式作用下進一步加強了保密性。讓我們來算一算經過這樣處理,要想通過“暴力破解法”還原明文,需要試驗多少種可能性:

三個轉子不同的方向組成了26x26x26=17576種可能性;

三個轉子間不同的相對位置為6種可能性;

連線板上兩兩交換6對字母的可能性則是異常龐大,有100,391,791,500種;

於是一共有17576x6x100,391,791,500,其結果大約為10,000,000,000,000,000!即一億億種可能性!這樣龐大的可能性,換言之,即便能動員大量的人力物力,要想靠“暴力破解法”來逐一試驗可能性,那幾乎是不可能的。而收發雙方,則只要按照約定的轉子方向、位置和連線板連線狀況,就可以非常輕鬆簡單地進行通訊了。這就是“恩尼格瑪”密碼機的保密原理。

發明歷史 美國大片《

U-571 》,告訴人們“恩尼格瑪”密碼機是戰爭中,同盟國費盡心機想要獲得的尖端秘密,是戰勝德國海軍潛艇的關鍵所在。歷史也確實如此,對於

潛艇 作戰,尤其是德國海軍的“狼群”戰術來說,無線電通訊是潛艇在海上活動,獲取信息通報情況的最重要的手段,而“恩尼格瑪”密碼機則是關乎整個無線電通訊安全的設備,其重要性可想而知。

自從

無線電 和

摩爾斯電碼 問世後,

軍事通訊 進入了一個嶄新的時代,但是無線電通訊完全是一個開放的系統,在己方接受電文的同時,對方也可“一覽無遺”,因此人類歷史上伴隨戰爭出現的密碼,也就立即與無線電結合,出現了無線電密碼。直到第一次世界大戰結束,所有無線電密碼都是使用手工編碼。毫無疑問,手工編碼效率極其低下,同時由於受到手工編碼與解碼效率的限制,使得許多複雜的保密性強的加密方法無法在實際中套用,而簡單的加密方法又很容易被破譯,因此在軍事通訊領域,急需一種安全可靠,而又簡便有效的方法。

1918年德國發明家亞瑟·謝爾比烏斯(Arthur Scherbius)和理察·里特(Richard Ritter)創辦了一家新技術套用公司,曾經學習過電氣套用的謝爾比烏斯,想利用現代化的電氣技術,來取代手工編碼加密方法,發明一種能夠自動編碼的機器。謝爾比烏斯給自己所發明的電氣編碼機械取名“恩尼格瑪”(ENIGMA,意為啞謎),乍看是個放滿了複雜而精緻的元件的盒子,粗看和打字機有幾分相似。可以將其簡單分為三個部分:鍵盤、轉子和顯示器。

操作步驟

德軍的各支部隊使用一些不同的通訊線路,每條線路中的恩尼格瑪密碼機都有不同的設定。為了使一條信息能夠正確地被加密及解密,傳送信息與接收信息的恩尼格瑪密碼機的設定必須相同;轉子必須一模一樣,而且它們的排列順序,起始位置和接線板的連線也必須相同。所有這些設定都需要在使用之前確定下來,並且會被記錄在密碼本中。

恩尼格瑪密碼機的設定包含了以下幾個方面:

轉子:轉子的結構及順序。起始位置:由操作員決定,傳送每條訊息時都不一樣。字母環:字母環與轉子線路的相對位置。接線板:接線板的連線。在末期版本中還包括了反射器的線路。恩尼格瑪密碼機被設計成即使在轉子的線路設定被敵人知道時仍然會很安全,儘管在實際使用中德軍盡了全力來防止線路設定被泄露出去。如果線路設定為未知,那么最多需要嘗試10種情況才可能推算出恩尼格瑪密碼機的密碼;當線路和其它一些設定已知時,也最多需要嘗試10次。恩尼格瑪密碼機的使用者對它的保密性很有信心,因為敵人不可能使用

窮舉法 來找出密碼。

指示器

恩尼格瑪密碼機的大部分設定都會在一段時間(一般為一天)以後被更換。但是,轉子的起始位置卻是每傳送一條信息就要更換的,因為如果一定數量的檔案都按照相同的加密設定來加密的話,密碼學家就會從中得到一些信息,並且有可能利用

頻率分析 來破譯這個密碼。為了防止這種事情發生,轉子的起始位置在每次傳送信息之前都會被改變。這個方法被稱作“指示器步驟”。

最早期的指示器步驟成為了波蘭密碼學家破譯恩尼格瑪密碼機密碼的突破口。在這個步驟中,操作員會先按照密碼本中的記錄來設定機器,我們假設這時的轉子位置為AOH,之後他會隨意打三個字母,假設為EIN,接著為了保險起見,他會將這三個字母重新打一遍。這六個字母會被轉換成其它六個字母,這裡假設為XHTLOA。最後,操作員會將轉子重新設定為EIN,即他一開始打的三個字母,之後輸入密電原文。

在接收方將信息解密時,他會使用相反的步驟。首先,他也會將轉子按照密碼本中的記錄設定好,然後他就會打入密文中的頭六個字母,即XHTLOA,如果傳送方操作正確的話,顯示板上就會顯示EINEIN。這時接收方就會將轉子設定為EIN,之後他就可將密電打入而得到原文了。

這個步驟的保密性差主要有兩個原因。首先,操作員將轉子的設定打到了密電中,這就使第三方能夠得知轉子設定。第二,這個步驟中出現了重複輸入,而這是一個嚴重的錯誤。這個弱點使波蘭密碼局早在1932年就破譯了二戰之前的德軍恩尼格瑪系統。但是從1940年開始,德國改變了這個步驟,它的安全性也就提高了。

這個步驟只被用於德國陸軍和空軍。德國海軍傳送信息的步驟要複雜的多。在被恩尼格瑪密碼機傳送之前,信息會先被Kurzsignalheft密碼本進行加密。這個密碼本將一個句子替換為了四個字母。它轉化的句子包括了補給、位置、港灣名稱、國家、武器、天氣、敵人位置、日期和時間等內容。

縮寫與指導

德國陸軍的恩尼格瑪密碼機的鍵盤上只有26個字母,標點符號由字母組合來代替,X相當於空格。在各軍種的恩尼格瑪密碼機中,X都相當於句號。有一些標點符號在不同軍種的密碼系統中被不同的字母組合代替。陸軍的系統使用ZZ來表示逗號,FRAGE或FRAQ則表示問號。但是德國海軍用來表示逗號及問號的則分別為Y和UD。Acht(意為“八”)和Richtung(意為“方向”)中的字母組合CH則由Q來代替。CENTA、MILLE和MYRIA分別表示兩個、三個和四個零。

德國陸軍和空軍將每條信息都翻譯成5個字母的代碼。使用四轉子恩尼格瑪密碼機的德國海軍則將信息翻譯成4字母代碼。經常用到的詞語代碼與原詞語的差別越大越好。Minensuchboot(意為“掃雷艇”)這樣的詞語可以被表示為MINENSUCHBOOT、MINBOOT、MMMBOOT 或MMM354。比較長的信息會被分成幾個部分來傳送。

弱點 在第一次世界大戰期間,英國的情報機關非常嚴密地監控了德國方面的通訊,邱吉爾的書和英國海軍部的報告中透露的訊息只不過是一鱗半爪。事實上,將美國引入一次大戰的齊末曼(Arthur Zimmermann,1916年起任德國外交部長)電報就是由著名的英國40局破譯的。在此電報中德國密謀墨西哥對美國發動攻擊,這使得美國最終決定對德宣戰。但是英國人的障眼法用得如此之好,使得德國人一直以為是墨西哥方面泄漏了秘密。

戰後英國仍舊保持著對德國通訊的監聽,並保持著很高的破譯率。但是從1926年開始,他們開始收到一些不知所云的信息——ENIGMA開始投入使用。德國方面使用的ENIGMA越多,40局破解不了的電文就越多。美國人和法國人碰到的情況也一樣,他們對ENIGMA一籌莫展。德國從此擁有了世界上最為可靠的通訊保密系統。

一次大戰的戰勝國很快就放棄了破譯這種新型密碼的努力。也許是出於自信,在他們看來,在凡爾賽條約約束下的德國已經造成不了什麼危害。由於看不到破譯德國密碼的必要性,盟國的密碼分析專家懶散下來,幹這一行的頭腦似乎也變得越來越平庸。在科學的其他領域,我們說失敗乃成功之母;而在密碼分析領域,我們則應該說恐懼乃成功之母。普法戰爭造就了法國一代優秀的密碼分析專家,而一次大戰中英國能夠破譯德國的通訊密碼,對失敗的極大恐懼產生的動力無疑起了巨大的作用。

歷史又一次重演。因為在歐洲有一個國家對德國抱有這種極大的恐懼——這就是在一戰灰燼中浴火重生的新獨立的波蘭。在她的西面,是對失去舊日領土耿耿於懷的德國,而在東面,則是要輸出革命的蘇維埃聯盟。對於波蘭來說,關於這兩個強鄰的情報是有關生死存亡的大事,波蘭的密碼分析專家不可能象他們的英美法同事那樣愛乾不乾——他們必須知道這兩個大國都在想什麼。在此情況下波蘭設立了自己的破譯機構,波軍總參二局密碼處(Biuro Szyfrow)。密碼處的高效率在1919-1920年波蘇戰爭中明顯地體現出來,軍事上屢嘗敗績的波蘭在密碼分析方面卻一枝獨秀。在蘇軍兵臨華沙城下的情況下,1920年一年他們破譯了大約400條蘇軍信息。在對西面德國的通訊的監控方面,波蘭人也保持了同樣的高效率——直到1926年ENIGMA登場。

波蘭人想方設法搞到了一台商用的ENIGMA機器,大致弄清楚了它的工作原理。但是軍用型的轉子內部布線和商用型的完全不同,沒有這個情報,想要破譯德軍的電報可謂難如登天。波蘭人使出了渾身的解數,甚至病急亂投醫,請了個據說有天眼通功能的“大師”來遙感德國人機器里轉子的線路圖——當然和所有的“大師”一樣,一遇上這種硬碰硬的事情,神乎其神的天眼通也不靈了。

這時事情有了轉機。

漢斯-提羅·施密特(Hans-Thilo Schimdt)於1888年出生在柏林的一個中產階級家庭里,一次大戰時當過兵打過仗。根據

凡爾賽條約 ,戰敗後的德國進行了裁軍,施密特就在被裁之列。退了伍後他開了個小肥皂廠,心想下海從商賺點錢。結果戰後的經濟蕭條和通貨膨脹讓他破了產。此時他不名一文,卻還有一個家要養。

漢斯-提羅·施密特 和他潦倒的處境相反,他的大哥魯道夫(Rudolph)在戰後春風得意。和漢斯-提羅一樣都是一次大戰的老兵,可魯道夫沒有被裁減,相反卻一路高升。到了二十年代,他當上了德國通訊部門的頭頭,就是他正式命令在軍隊中使用ENIGMA。和大哥的成功比起來,漢斯-提羅自然覺得臉上無光。

可是破產後漢斯-提羅不得不放下自尊心來去見大哥,求他在政府部門替自己謀個職位。魯道夫給他的二弟在密碼處(Chiffrierstelle)找了個位置。這是專門負責德國密碼通訊的機構——ENIGMA的指揮中心,擁有大量絕密情報。漢斯-提羅把一家留在巴伐利亞,因為在那裡生活費用相對較低,勉強可以度日。就這樣他一個人孤零零地搬到了柏林,拿著可憐的薪水,對大哥又羨又妒,對拋棄他的社會深惡痛絕。

接下來的事情可想而知。如果把自己可以輕鬆搞到的絕密情報出賣給外國情治單位,一方面可以賺取不少自己緊缺的錢,一方面可以以此報復這個拋棄了他的國家。1931年11月8日,施密特化名為艾斯克(Asche)和法國情報人員在比利時接頭,在旅館裡他向法國情報人員提供了兩份珍貴的有關ENIGMA操作和轉子內部線路的資料,得到一萬馬克。靠這兩份資料,盟國就完全可以複製出一台軍用的ENIGMA機。

不過事情並不象想像的那么簡單。要破譯ENIGMA密碼,靠這些情報還遠遠不夠。德軍的一份對ENIGMA的評估寫道:“即使敵人獲取了一台同樣的機器,它仍舊能夠保證其加密系統的保密性。”就算有了一台ENIGMA,如果不知道密鑰(就是轉子自身的初始方向,轉子之間的相互位置,以及連線板連線的狀況)的話,想破譯電文,就要嘗試數以億億計的組合,這是不現實的。

“加密系統的保密性只應建立在對密鑰的保密上,不應該取決於加密算法的保密。”這是密碼學中的金科玉律。加密算法可以直接是某個抽象的數學算法,比如通用的DEA和RSA算法,也可以是實現某個算法的象ENIGMA這樣的加密機械或專門用於加密的電子晶片等加密器件,還可以是經過編譯的在計算機上可執行的加密程式,比如在網際網路通信中被廣泛使用的PGP(Pretty Good Privacy)。因為對加密算法的保密是困難的。對手可以用竊取、購買的方法來取得算法、加密器件或者程式。如果得到的是加密器件或者程式,可以對它們進行反向工程而最終獲得加密算法。如果只是密鑰失密,那么失密的只是和此密鑰有關的情報,日後通訊的保密性可以通過更換密鑰來補救;但如果是加密算法失密,而整個系統的保密性又建立在算法的秘密性上,那么所有由此算法加密的信息就會全部暴露。更糟糕是,為了使以後的通訊保持秘密,必須完全更換加密算法,這意味著更新加密器械或更換程式。比起簡單地更換密鑰,這要耗費大量財富和管理資源(大規模更換加密器械和程式會使對手更有機會乘虛而入!)。

正如前面所言,ENIGMA的設計使得搞到了它的秘密的法國人也一籌莫展。法國密碼分析人員斷定這種密碼是不可破譯的。他們甚至根本就懶得根據搞到的情報去複製一台ENIGMA。

在法國和波蘭簽訂過一個軍事合作協定。波蘭方面一直堅持要取得所有關於ENIGMA的情報。既然看來自己拿著也沒什麼用,法國人就把從施密特那裡買來的情報交給了波蘭人。和法國人不同,破譯ENIGMA對波蘭來說至關重要,就算死馬也要當作活馬醫。現在他們總算能邁出最初的一步了。

在施密特提供的關於ENIGMA的情報中,不僅有關於ENIGMA構造和轉子內部連線的描述,還有德國人使用ENIGMA進行編碼的具體規定。每個月每台ENIGMA機的操作員都會收到一本當月的新密鑰,上面有此月每天使用的密鑰。比如說,第一天的密鑰可以是這個樣子:1.連線板的連線:A/L-P/R-T/D-B/W-K/F-O/Y。2.轉子的順序:2,3,1;轉子的初始方向:Q-C-W。

當操作員要傳送某條訊息時,他首先從密鑰本中查到以上信息。然後按照上面的規定,首先用連線把連線板上的A字母和L字母,P字母和R字母……連線起來;然後把2號轉子放在ENIGMA的第一個轉子位置上,把3號轉子放在第二個位置上,把1號轉子放在第三個位置上;最後,他調整轉子的方向(從照片上可以看到每個轉子的邊上都刻著一圈字母用來顯示轉子所處的方向),使得三個轉子上的字母Q、C和W分別朝上。在接收信息的另一方,操作員也進行同樣的準備(他也有一本同樣的密鑰本),就可以進行收信解碼的工作了。

調整好ENIGMA,操作員可以開始對明文加密了。但是我們看到每天只有一個密鑰,如果這一天的幾百封電報都以這個密鑰加密傳送的話,暗中截聽信號的敵方就會取得大量的以同一密鑰加密的信息,這對保密工作來說不是個好兆頭。我們記得在簡單替換密碼的情況下,如果密碼分析專家能得到大量的密文,就可以使用統計方法將其破解。

儘管不知道對ENIGMA是否可以採用類似的統計方法,德國人還是留了個心眼。他們決定在按當日密鑰調整好ENIGMA機後並不直接加密要傳送的明文。相反地,首先傳送的是一個新的密鑰。連線板的連線順序和轉子的順序並不改變,和當日通用的密鑰相同;相反地,轉子的初始方向將被改變。操作員首先按照上面所說的方法按當日密鑰調整好ENIGMA,然後隨機地選擇三個字母,比如說PGH。他把PGH在鍵盤上連打兩遍,加密為比如說KIVBJE(注意到兩次PGH被加密為不同的形式,第一次KIV,第二次BJE,這正是ENIGMA的特點,它是一種複式替換密碼)。然後他把KIVBJE記在電文的最前面。接著他重新調整三個轉子的初始方向到PGH,然後才正式對明文加密。

用這種方法每一條電文都有屬於自己的三個表示轉子初始方向的密鑰。把密鑰輸入兩遍是為了防止偶然的發報或者接收錯誤,起著糾錯的作用。收報一方在按當日密鑰調整好ENIGMA機後,先輸入密文的頭六個字母KIVBJE,解密得到PGHPGH,於是確認沒有錯誤。然後把三個轉子的初始方向調整到PGH,接著就可以正式解密其餘的密文了。

如果不使用對每條電文都不同的密鑰,那么每天很可能總共會有幾千條電文也就是幾百萬個字母的訊息以同一個密鑰加密。而採用每條電文都有自己的密鑰這個方法後,當日密鑰所加密的就是很少的幾萬個字母,而且這些字母都是隨機選取,和有意義的電文性質不同,不可能用統計方法破譯。

乍一看來這種方法無懈可擊。可是波蘭人鐵了心,必須在這厚厚的護甲上撕出一個口子來。

在此以前,密碼分析人員通常是語言天才,精通對語言方面特徵的分析。但是既然ENIGMA是一種機械加密裝置,波蘭總參二局密碼處就考慮到,是否一個具有科學頭腦的人更適合於它的破譯工作呢?

1929年1月,波茲南大學數學系主任茲德齊斯羅·克里格羅夫斯基(Zdzislaw Krygowski)教授開列了一張系裡最優秀的數學家的名單,在這張名單上,有以後被稱為密碼研究“波蘭三傑”的馬里安·雷傑夫斯基(Marian Rejewski),傑爾茲·羅佐基(Jerzy Rozycki)和亨里克·佐加爾斯基(Henryk Zygalski)。波茲南大學並非當時波蘭最有名的大學,但是它地處波蘭南部,那裡直到1918年還是德國領土,所以所有這些數學家都能講流利的德語。

馬里安·雷傑夫斯基 在三位被密碼局招聘的數學家中,雷傑夫斯基的表現最為出色。當年他是個架著一副近視眼鏡,臉上略帶羞色的二十三歲小伙子。他的在大學裡學的專業是統計學,打算以後去乾保險業行當,也許在此之前他從未想到會在密碼分析方面大展身手。在經過短期的密碼分析訓練後,他把所有的精力都投入到破解ENIGMA的工作中去。

雷傑夫斯基深知“重複乃密碼大敵”。在ENIGMA密碼中,最明顯的重複莫過於每條電文最開始的那六個字母——它由三個字母的密鑰重複兩次加密而成。德國人沒有想到這裡會是看似固若金湯的ENIGMA防線的弱點。

德方每封密文最開始的六個字母,是此信密鑰的三個字母重複兩遍,由當日密鑰加密而成。比如說這封信的密鑰是ULJ(這是開始加密明文時由操作員臨時隨機選取的),那么操作員首先用當日通用的密鑰加密ULJULJ,得到六個字母的加密後序列,比如說PEFNWZ,然後再用ULJ來作為密鑰加密正文,最後把PEFNWZ放在加密後的正文前,一起用電報發給收信方。

雷傑夫斯基每天都會收到一大堆截獲的德國電報,所以一天中可以得到許多這樣的六個字母串,它們都由同一個當日密鑰加密而成。比如說他收到四個電報,其中每封電報的開頭的六個字母為:第一封電報:L O K R G M;第二封電報:M V T X Z E;第三封電報:J K T M P E;第四封電報:D V Y P Z X。對於每封電報來說,它的第一個字母和第四個字母都是由同一個字母加密而來,同樣地第二和第五個字母以及第三和第六個字母也是分別由同一個字母加密而來。比如說在第一封電報中,字母L和R是由同一字母加密而來。這個字母之所以先被加密成L,然後又被加密成了R,是因為在此期間轉子向前轉動了三個字母的位置。

從L和R是由同一個字母加密而來這點,雷傑夫斯基就有了判斷轉子的初始位置的一條線索。當轉子處於這個初始位置時,字母L和R在某種意義下具有緊密的聯繫。每天截獲的大量電文能夠給出許多這樣的緊密聯繫,從而使雷傑夫斯基最終能夠判斷出轉子的初始位置。在上面的第二、三、四封電報中,我們看見M和X,J和M,D和P都有這種聯繫:

第四個字母:___P_____M_RX_____________

如果雷傑夫斯基每天可以得到充分多的電報,他就可以把上面這個關係表補充完整:

第四個字母:FQHPLWOGBMVRXUYCZITNJEASDK

光憑這個對應表格,雷傑夫斯基還是沒辦法知道當天的通用密鑰。可是他知道,這個表格是由當天的通用密鑰決定的,而且只由它決定。如果密鑰不同,那么這個表格也應該不同——那么,有沒有一種辦法可以從這個對應表來推斷出當日的通用密鑰呢?雷傑夫斯基對這樣的表格進行了仔細觀察。從字母A開始看,它被對應成F;而F在此表中又被對應成W,接下去它被對應成A,我們又回到了最先開始的字母,於是就有了一個循環的字母圈A→F→W→A。如果考慮所有的字母,雷傑夫斯基就能寫出關於此對應表的所有的循環圈:A→F→W→A。

3個字母的循環圈B→Q→Z→K→V→E→L→R→I→B;9個字母的循環圈C→H→G→O→Y→D→P→C;7個字母的循環圈J→M→X→S→T→N→U→J。

7個字母的循環圈這裡我們只是考慮了第一和第四個字母形成的對應表。同樣地對第二和第五、第三和第六個字母形成的對應表,我們也可以寫出類似的字母循環圈。由於每天的密鑰都不同,雷傑夫斯基得到的循環圈也各不相同。

雷傑夫斯基觀察到,這些循環圈長短不一。這使他有了一個重要的靈感:雖然這些循環圈是由當日密鑰,也就是轉子的位置,它們的初始方向以及連線板上字母置換造成的,但是每組循環圈的個數和每個循環圈的長度,卻僅僅是由轉子的位置和它們的初始方向決定的,和連線板上字母交換的情況無關!

假定在上面這個例子中,原來在接線板上字母S和G由一根連線相連。轉子的位置和它們的初始方向保持不變,去掉這根連線而將字母T和K連在一起,那么第一和第四個字母的對應表就會變成:

第一個字母:ABCDEFGHIJKLMNOPQRSTUVWXYZ,第四個字母:FQHPLWKSBMNRXUYCZIOVJEAGDT(原來的G對應O,S對應T,去掉G和S的連線後,G就對應T,但是T被新的連線接到了K,所以G最終對應著K。其他受影響的字母還有H、K、S、T、X、Z)。而循環圈表就變成了:A→F→W→A。

3個字母的循環圈B→Q→Z→T→V→E→L→R→I→B;9個字母的循環圈C→H→S→O→Y→D→P→C;7個字母的循環圈J→M→X→G→K→N→U→J。

7個字母的循環圈某些循環圈中的字母變了,但是循環圈的數目仍舊是四個,每個循環圈的長度也沒有改變。套用置換變換的理論,雷傑夫斯基可以從數學上嚴格證明這一點對於任何的連線變化都是成立的。

這是一個非常重大的進展。我們知道,如果要強行試遍所有的密鑰來破解密文,那得要試一億億個密鑰之多;但是ENIGMA的數量巨大的密鑰主要是由連線板來提供的,如果只考慮轉子的位置和它們的初始方向,只有105456種可能性。雖然這還是一個很大的數字,但是把所有的可能性都試驗一遍,已經是一件可以做到的事情了。

波蘭人按照漢斯-提羅·施密特提供的情報複製出了ENIGMA樣機。到了1934年,他們有了十幾台波蘭造ENIGMA。雷傑夫斯基和他的同事們每天都在ENIGMA前工作,一個接一個地試驗轉子的不同位置和初始方向,然後產生相應的字母對應表並構造相應的字母循環圈,並把它們記錄下來。比如說其中的一個記錄可以是這樣的: 第一和第四字母對應表中有4個循環圈,長度分別為3,9,7,7;

第二和第五字母對應表中有4個循環圈,長度分別為2,3,9,12;

第三和第六字母對應表中有5個循環圈,長度分別為5,5,5,3,8;

當對所有105456種轉子位置和初始方向都編好記錄以後,破譯ENIGMA生成的密文就比較容易了。首先要取得足夠的當日電文來構造字母對應表並且寫出字母循環圈;然後根據循環圈的數目和它們的長度從記錄表中檢索出相對應的轉子位置和初始方向:這就是當日的密鑰(連線板的情況還未知)。循環圈的個數和長度可以看作是這個密鑰的“指紋”——通過建立密鑰“指紋”檔案,雷傑夫斯基就能及時地把當天的密鑰找出來。通過分離轉子的狀態和連線板的狀態,雷傑夫斯基大大簡化了破譯ENIGMA的工作。建立這樣一個檔案花了整整一年時間,工作相當艱苦,有時工作人員的手指都被磨出血來。

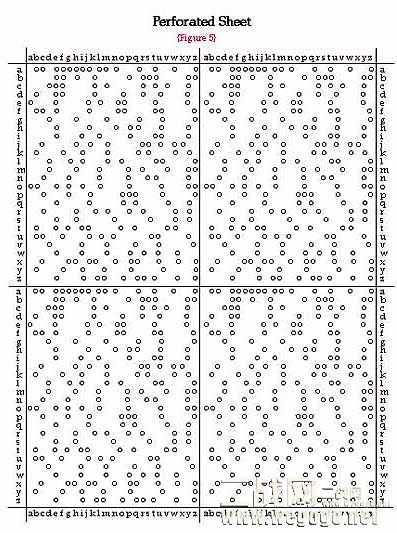

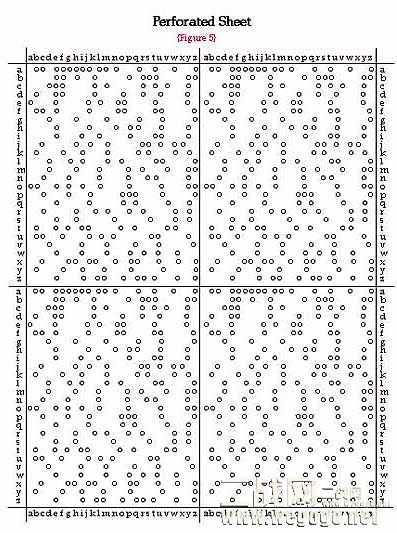

必須指出的是,上面對雷傑夫斯基的工作的介紹是極其簡單化的,只以舉例的形式介紹了其中最重要的思路。雷傑夫斯基對於ENIGMA的分析是在密碼分析史上最重要的成就之一,整個工作都是嚴格地數學化了的(求解關於置換矩陣的方程),決非上面所舉例子可以包含。比如說,找到當日密鑰中轉子狀態後,還需要找到連線板狀態,才能真正譯出密文。另外,ENIGMA中轉子中的線路並非總是固定不變,雷傑夫斯基的理論允許從密文和密鑰倒推出轉子內部的連線狀態。即便是施密特提供的情報也未明確指出轉子內部的連線狀態,雷傑夫斯基一項重要工作就是成功地判斷出軍用型ENIGMA的轉子上字母以字母表順序排列,而不是如商用型那樣,字母以鍵盤上的順序排列。另外還要指出的是,雷傑夫斯基的同事,尤其是另兩位數學家羅佐基和佐加爾斯基在破譯工作中也作出了很重要的貢獻。佐加爾斯基還設計了用在紙上鑽孔的方法來迅速查詢對應於某類字母循環圈的轉子狀態的方法。

佐加爾斯基設計的用來查詢密鑰的鑽孔表格 在雷傑夫斯基和他的同事的努力下,波蘭情報部門在後來的幾年裡成功地掌握了大量德國方面的情報。據估計,在1933年1月到1939年9月這六年多的時間裡,波蘭方面一共破譯了近十萬條德方的訊息,其中最重要的有德國在包括蘇台德地區兵力重新部署的情報,這對波蘭的安全是極大的威脅。對ENIGMA的破解即便在總參二局領導層內部也屬最高機密,軍官們會收到標有“維奇爾”(Wicher,破譯ENIGMA行動的代號)的情報,他們被告知這些情報絕對可靠,但來源絕密。1934年,納粹德國元帥赫爾曼·戈林訪問華沙,他怎么也沒有懷疑波蘭人已經掌握了他的機密。當他和德國高級官員向位處波蘭密碼處附近的無名戰士墓獻花圈時,雷傑夫斯基正透過辦公室的窗子望著他們,心中為自己能知道他們最機密的通訊而狂喜不已。

當德國人對ENIGMA轉子連線作出一點改動以後,花了一年功夫建立起來的密鑰“指紋”檔案就變得毫無用處了。但是雷傑夫斯基和羅佐基有了一個更好的主意。他們在ENIGMA的基礎上設計了一台能自動驗證所有26*26*26=17576個轉子方向的機器,為了同時試驗三個轉子的所有可能位置的排列,就需要6台同樣的機器(這樣就可以試遍所有的17576*6=105456種轉子位置和初始方向)。所有這6台ENIGMA和為使它們協作的其他器材組成了一整個大約一米高的機器,能在兩小時內找出當日密鑰。羅佐基把它取名為“炸彈”(La Bomba),可能是因為它運轉起來震耳欲聾的聲響;不過也有人傳說,製造這樣一台機器的主意是雷傑夫斯基一次在飯店裡吃叫做“炸彈”的冰淇淋時想到的。無論如何,“炸彈”實現了密碼分析機械化,它是對ENIGMA機械加密的一種很自然的回應手段。

30年代的大部分日子裡,雷傑夫斯基和他的同事們不斷地從事著尋找密鑰的工作,時不時地還要修復出了故障的“炸彈”。他們不知道的是,在密碼處處長格維多·蘭傑(Gwido Langer)少校的抽屜里,已經有了他們正在絞盡腦汁試圖尋找的東西。

事實上,在提供了兩份極其重要的關於ENIGMA的情報後,漢斯-提羅·施密特還在繼續向法國情報機關提供關於德國通訊的情報。在1931年後的七年中,他和法國情報人員接頭二十次,每次都提供若干德國通訊用密碼本,上面記載著一個月中每天使用的當日密鑰。漢斯-提羅·施密特總共提供了三十八個月的密碼。蘭傑少校通過法國密碼處(“第二處”)負責人居斯塔夫·貝特朗(Guistav Bertrand)上尉得到了這些密碼本。如果雷傑夫斯基能夠預先知道這些密碼,無疑可以節省大量的時間,從而進行其他的同樣十分重要的破譯工作。

但是蘭傑少校覺得雷傑夫斯基的小組應該習慣於單獨工作,以便在將來得不到密碼本的時候,也能同樣破譯ENIGMA。我們的確不知道,如果自1931年來沒有這樣的壓力,雷傑夫斯基是否能夠有上面所述的重要工作。

波蘭密碼局的破譯能力在1938年的十二月達到了極限,德國人加強了ENIGMA的加密能力。每台ENIGMA機增加了兩個可供選擇的轉子。原來三個轉子不同的排列方式有6種,從五個轉子中選取三個裝入機器中的方式達到了5*4*3=60種。這就意味著要達到原來的效率,“炸彈”中必須有60台機器同時運轉,而不是原來的6台。建造這樣一台“炸彈”的價格是密碼處總預算的十五倍!在1939年一月,連線板上的連線又由六根增加到十根,這樣就只剩6個字母不會被交換。密鑰的總數達到了一萬五千九百億億個,是原來的一萬五千九百倍。

雖然波蘭數學家們成功地推斷出了第四和第五個轉子中的連線狀態,雷傑夫斯基也證明了ENIGMA並非象德國人或盟國密碼分析專家想像的那樣堅不可破,但是他的方法終於也不適用了。這時蘭傑少校應該從他的抽屜里拿出施密特提供的密碼本來——但是正是德國人增加轉子個數的時候,施密特停止了和法國情報部門的接頭。七年中施密特不斷地提供給波蘭人能靠自己的力量破譯的密鑰,波蘭人急需這些密鑰,他們卻再也搞不到了。

這對波蘭是一個致命的打擊。因為ENIGMA不僅僅是德國秘密通訊的手段,更是希特勒“閃電戰”(blitzkrieg)的關鍵。所謂的“閃電戰”是一種大規模快速協同作戰,各裝甲部隊之間,它們和步兵、炮兵之間必須能夠快速而保密地進行聯繫。不僅如此,地面部隊的進攻還必須由斯圖卡轟炸機群掩護支援,它們之間也必須有可靠的聯絡手段。閃電戰的力量在於:在快速的通訊保證下的快速進攻。

古德里安在指揮車上。左下方有ENIGMA。 如果波蘭不能知道德軍的通訊,那么想要抵擋德國的入侵是毫無希望的,現在看來這在幾個月里就會發生。1939年4月27日德國撕毀同波蘭簽訂的互不侵犯條約,侵占了蘇台德地區;在德國國內,反波蘭的聲浪不斷高漲。在此情況下,蘭傑少校決定把直到現在還對盟國保密的關於ENIGMA的破譯方法告訴盟國同行,以便在波蘭遭到入侵後,擁有更大人力物力財力的盟國還可以繼續對雷傑夫斯基的方法進行研究。

蘭傑少校致電他的英國和法國同行,邀請他們來華沙緊急討論有關ENIGMA的事項。英法密碼分析專家到達波蘭密碼處總部,全然不知波蘭人葫蘆里賣的什麼藥。具有諷刺意味的是,這次會面中用來交流使用的語言是……德語——這是唯一的在場三方所有人都懂的語言。蘭傑少校將他們領到一間房間,在那裡有一個被黑布蒙住的東西,當黑布被揭開時,英法的密碼分析專家目瞪口呆。出現在他們眼前的是一台雷傑夫斯基的“炸彈”。當聽到雷傑夫斯基破譯ENIGMA的方法時,他們意識到波蘭在密碼分析方面比世界上任何國家先進至少十年。法國人尤其吃驚,他們以為他們得到的情報用處不大,所以很慷慨地把它們轉給了波蘭人,他們卻讓波蘭人一直瞞著。英法密碼分析專家對波蘭同行的感激是無以言表的,直到那時,他們在破譯德國密碼的方面毫無進展。

蘭傑少校給英法密碼分析專家的最後驚喜是宣布贈送給他們兩台ENIGMA的複製品,以及“炸彈”的圖紙,它們由法國密碼處的貝特朗(他是個少校了)通過外交郵包寄往巴黎。在橫渡英吉利海峽的渡船上有兩位看似平常的旅客:英國作家沙夏·居特里(Sacha Guitry)和他的太太女演員依弗娜·普林坦普斯(Yvonne Printemps)。但是在他們的旅行箱裡卻藏著當時英國最高的機密:一台波蘭製造的ENIGMA。為了避開無所不在的德國間諜的耳目,ENIGMA就這樣來到了英國,在那裡等待它的將是它的徹底滅亡。"

兩星期後的1939年9月1日,希特勒發動“閃電戰”入侵波蘭。9月17日,蘇聯入侵波蘭。9月28日,德軍占領華沙,波蘭不復存在。

軍事裝備 1918年謝爾比烏斯為“恩尼格瑪”密碼機申請了專利,並於1920年開發出了商用的基本型和帶印表機的豪華型,但是高昂的價格(折算成今天的貨幣,約相當於3萬美元)卻使“恩尼格瑪”密碼機少人問津。就在謝爾比烏斯研製“恩尼格瑪”密碼機的同時,還有三個人也有了類似的發明。1919年荷蘭人亞歷山大·科赫(Alexander Koch)也註冊了相似的發明專利“秘密寫作機器”,但最終因無法商業化而於1927年轉讓了這個專利(因此也有說法稱謝爾比烏斯是根據科赫的專利研製出了“恩尼格瑪”密碼機)。瑞典人阿維德·達姆(Arvid Damm)也獲得了一個同樣原理的專利,但是直到1927年他去世時還只是停留在紙面上。第三個人是美國人愛德華·赫本(Edward Hebern),而他的遭遇最為悲慘,他發明“獅身人面”密碼機,並集資三十八萬美元開辦工廠進行生產銷售,結果卻只賣出十來台,收入還不到兩千美元,1926年遭到股東起訴,被判有罪而入獄。

在1923年國際郵政協會大會上,公開亮相的“恩尼格瑪”密碼機仍舊是購者寥寥。眼看“恩尼格瑪”也要無疾而終,卻突然柳暗花明——1923年英國政府公布了一戰的官方報告,談到了一戰期間英國通過破譯德國無線電密碼而取得了決定性的優勢,這引起了德國的高度重視。隨即德國開始大力加強無線電通訊安全性工作,並對“恩尼格瑪”密碼機進行了嚴格的安全性和可靠性試驗,認為德國軍隊必須裝備這種密碼機來保證通訊安全——接到德國政府和軍隊的定單,謝爾比烏斯的工廠得以從1925年開始批量生產“恩尼格瑪”,1926年德軍海軍開始正式裝備,兩年後德國陸軍也開始裝備。當然這些軍用型“恩尼格瑪”與原來已經賣出的少量商用型在最核心的轉子結構上有所不同,因此即使擁有商用型也並不能知道軍用型的具體情況。

納粹黨 掌握德國政權後也對“恩尼格瑪”密碼機的使用進行了評估,認為該密碼機便於攜帶,使用簡便,更重要的是安全性極高。對於敵方而言,即使擁有了密碼機,如果不能同時掌握三道防線所組成的密鑰,一樣無法破譯。德國最高統帥部通信總長埃里希·弗爾吉貝爾上校認為“恩尼格瑪”將是為德國國防軍

閃擊戰 服務的最完美的通信裝置。因此上至德軍統帥部,下至陸海空三軍,都把“恩尼格瑪”作為標準的制式密碼機廣為使用。——德國人完全有理由認為,他們已經掌握了當時世界最先進最安全的通訊加密系統,那是無法破譯的密碼系統。然而如此愚蠢地寄信心於機器,最終只會飽嘗機器所帶來的苦果。

而“恩尼格瑪”之父謝爾比烏斯卻未能看到“恩尼格瑪”被廣泛使用,並對第二次世界大戰所產生的重大影響,他於1929年5月因騎馬時發生意外,傷重而死。

小說角色 休·懷特摩爾創作的戲劇“破譯密碼”的內容為艾倫·圖靈的生活,艾倫·圖靈是在二戰中幫助英國破解恩尼格瑪機的密碼的最大功臣。

英國暢銷書作家羅伯特·哈里斯於1996年出版的小說“恩尼格瑪”講述的是

布萊切利園 的密碼學家們破解恩尼格瑪的過程。2001年這本小說被拍成了電影“恩尼格瑪”。

由喬納森·莫斯托拍攝並於2000年上映的電影U-571講的是一群美國潛艇兵為繳獲一台恩尼格瑪機而搶了一艘德國潛艇後的故事。電影中的恩尼格瑪機是一個收藏家手裡的真品。這部電影的情節並沒有嚴格地按照歷史發展,因為1932年波蘭破解恩尼格瑪是不需要一台恩尼格瑪機的,而英國皇家海軍在美國參戰之前就已經繳獲了幾台恩尼格瑪機和許多部件,美國只是在1944年諾曼第登入之前繳獲了一艘U型潛艇。

破譯過程 1931年11月8日,法國情報人員與德軍通訊部門長官(就是他下令德軍使用恩尼格瑪密碼機的)的弟弟,漢斯-提羅·施密特,在

比利時 接頭。在德國密碼處工作的施密特很厭惡德國,於是他就向法國情報人員提供了兩份有關恩尼格瑪密碼機的操作和轉子內部線路的資料。但是法國還是無法破譯它的密碼,因為恩尼格瑪密碼機的設計要求之一就是要在機器被繳獲後仍具有高度的保密性。當時的法軍認為,由於

凡爾賽條約 限制了德軍的發展,所以即使無法破譯德軍的密碼,將來如果在戰場上相見也不會吃多大虧,於是在得出德軍密碼“無法破譯”的結論之後就再也沒有用心地研究它了。

與法國不同,第一次世界大戰中新獨立的波蘭的處境卻很危險,西邊的德國根據凡爾賽條約割讓給了波蘭大片領土,德國人對此懷恨在心,而東邊的蘇聯也在垂涎著波蘭的領土。所以波蘭需要時刻了解這兩個國家的內部信息。這種險峻的形勢造就了波蘭一大批優秀的密碼學家。他們很容易就監控住了德軍內部的通訊系統,但是1926年被德軍啟用的恩尼格瑪密碼機卻給他們造成了很大困難。

1921年,波蘭與法國簽訂了一個軍事合作協定。在波蘭的堅持之下,法國把從施密特那裡得來的情報交給了波蘭人。在本文“操作步驟”一章的“指示器”一節中,我們提到了指示器步驟的嚴重缺點,波蘭人正是以這個缺點為突破口破譯了商業用恩尼格瑪密碼機。

但1941年英國海軍在Joe Baker-Cresswell艦長的鬥牛犬號軍艦捕獲德國潛艇U-110才真正拿到德國海軍用的密碼機和密碼本,並將此事保密只告訴美國羅斯福總統,英國國王

喬治六世 稱讚此事件是整個二次大戰海戰中最重要的事件。這讓原本連數學天才

圖靈 也破譯不出的德軍密碼機得到破譯,盟軍設計的專門用來破譯恩尼格瑪密碼的“炸彈”機也大大提高了

布萊切利園 的工作效率。

在戰爭結束以後,英國人並沒有對破譯恩尼格瑪一事大加宣揚,因為他們想讓英國的殖民地用上這種機器。1967年,波蘭出版了第一本有關恩尼格瑪破譯的書,1974年,曾在布萊切利園工作過的英國人F.W.溫特伯坦姆寫的《超級機密》(The Ultra Secret)一書出版,這使外界廣泛地了解到了第二次世界大戰中盟軍密碼學家的辛勤工作。

2001年4月21日,以為破譯恩尼格瑪而做出了重大貢獻的三位傑出的波蘭密碼學家

馬里安·雷耶夫斯基 、

傑爾茲·羅佐基 和

亨里克·佐加爾斯基 命名的雷耶夫斯基、羅佐基和佐加爾斯基紀念基金在華沙設立,它在

華沙 和倫敦設定了這些波蘭密碼學家的紀念銘牌。2001年7月,基金會在布萊切利園安放了一塊基石,上面刻著

邱吉爾 的名言“在人類歷史上,從未有如此多的人對如此少的人欠得如此多。”

儀器設備 軍用恩尼格瑪機 德國海軍是德國第一支使用恩尼格瑪密碼機的部隊。海軍型號從1925年開始生產,於1926年開始使用。鍵盤和顯示板包含了29個字母,即A-Z、Ä、Ö和Ü,它們在鍵盤上按順序排列,而不是按一般的QWERTY式。每個轉子有28個觸點,字母X的線路不經過轉子,也不被加密。操作員可以從一套5個轉子之中選擇三個,而反射器可以有四種安裝位置,代號分別為α、β、γ和δ。1933年7月這種型號又經過了一些小改進。

到了1928年7月15日,德國陸軍已經有了他們自己的恩尼格瑪密碼機,即“恩尼格瑪G型”,它在1930年6月經過改進成為了“恩尼格瑪I型”。恩尼格瑪I型於二戰之前與進行的時候在德國軍方和其它一些政府組織那裡得到了廣泛的套用。恩尼格瑪I型與商業用恩尼格瑪密碼機最顯著的不同就是I型有一個接線板,這極大地提高了它的保密性。其餘的一些不同點包括了固定的反射器,並且I型轉子的V形刻痕移到了字母環上。這台機器體積為28×34×15立方厘米,重量約為12公斤。

1930年,德國陸軍建議海軍採用他們的恩尼格瑪密碼機,他們說(有接線板的)陸軍版安全性更高,並且各軍種之間的通信也會變得簡單。海軍最終同意了陸軍的提議,並且在1934年啟用了陸軍用恩尼格瑪密碼機的海軍改型,代號為“M3”。當陸軍仍然在使用3轉子恩尼格瑪密碼機時,海軍為了提高安全性可能要開始使用5個轉子了。

1938年12月,陸軍又為每台恩尼格瑪密碼機配備了兩個轉子,這樣操作員就可以從一套5個轉子中隨意選擇三個使用。同樣在1938年,德國海軍也加了兩個轉子,1939年又加了一個,所以操作員可以從一套8個轉子中選擇三個使用。1935年8月,德國空軍也開始使用恩尼格瑪密碼機。1942年2月1日,海軍為U型潛艇配備了一種四轉子恩尼格瑪密碼機,代號為“M4”(它的通信網路叫做“蠑螈”,而盟軍叫它“鯊魚”)。

人們還生產了一種大型八轉子可列印型恩尼格瑪密碼機,叫做“恩尼格瑪II型”。1933年,波蘭密碼學家發現它被用於德軍高層之間的通訊,但是德軍很快就棄用了它,因為它不可靠,並且經常出故障。

德國防衛軍用的是“恩尼格瑪G型”。這種型號有四個轉子,沒有接線板,並且在轉子上有多個V形刻痕。這種恩尼格瑪密碼機還有一台會記錄按鍵次數的計數器。

其它國家也使用了恩尼格瑪密碼機。義大利海軍使用了商業用恩尼格瑪密碼機來作為“海軍密碼機D型”。西班牙也在內戰中使用了商業用恩尼格瑪密碼機。英國密碼學家成功地破譯了它的密碼,因為它沒有接線板。瑞士使用了一種叫做“K型”或“瑞士K型”(軍方與外交機構使用)的密碼機,它與商業用恩尼格瑪密碼機D型非常相似。許多國家都破譯了它的密碼,這些國家包括了波蘭、法國、英國和美國。日軍使用了“恩尼格瑪T型”。

恩尼格瑪密碼機並不是完美的,尤其是在盟軍了解了它的原理之後。這就使盟軍能夠破譯德軍的通訊,而這在大西洋海戰中是具有關鍵作用的。

人們估計一共有100,000台恩尼格瑪密碼機被建造出來。在二戰結束以後,盟軍認為這些機器仍然很安全,於是將他們繳獲的恩尼格瑪密碼機賣給了開發中國家。

恩尼格瑪機 盟軍破解恩尼格瑪機的過程直到1970年才公開。從那以後,人們對恩尼格瑪機產生了越來越多的興趣,美國與歐洲的一些博物館也開始展出了一些恩尼格瑪機。慕尼黑的德國博物館有一台3轉子和一台4轉子恩尼格瑪機,還有幾台商業用恩尼格瑪機。美國國家安全局的國家密碼學博物館有一台恩尼格瑪機,來參觀的客人可以用它來加密及解密信息。美國的計算機歷史博物館,英國的布萊切利園,澳大利亞坎培拉的澳大利亞戰爭紀念館和德國,美國和英國一些地方也展出著恩尼格瑪機。已經關閉了的聖迭戈計算機博物館的展品中有一台恩尼格瑪機,它在博物館關閉後被送給了聖迭戈州立大學圖書館。一些恩尼格瑪機也成為了私人收藏品。

於華沙展出的恩尼格瑪機。 恩尼格瑪機有時也會被拍賣,20000美元的競拍價是並不稀奇的。

恩尼格瑪機的複製品包括了一台德國海軍M4型的複製品,一台電子系統經過了改進的恩尼格瑪機(恩尼格瑪E型),各種計算機模擬軟體和紙制模型。

一台罕見的序號為G312的德國情報局版恩尼格瑪機於2000年4月1日從布萊切利園被偷走。9月,一個自稱“老大”的人放出訊息說他要得到25000英鎊,否則就會將那台恩尼格瑪機毀掉。2000年10月,布萊切利園的官員宣布他們會支付這筆錢,但是在錢付完之後敲詐者卻沒有回信。就在此後不久,它被匿名地送到了BBC的記者傑里米·帕克斯曼那裡,但是三個轉子卻不見了。2000年11月,一個叫做丹尼斯·葉茨的古董交易家在給星期日泰晤士報打電話要交還那些遺失的轉子後被拘捕。事後那台恩尼格瑪機被送回了布萊切利園。2001年10月,葉茨在承認他就是偷了那台恩尼格瑪機並對被布萊切利園董事基絲丁·拉吉(Christine Large)進行了敲詐的人後被判了10個月的有期徒刑,但他堅持說自己只是為第三者服務的一個中間人。他在入獄三個月後被釋放。

新型恩尼格瑪機 恩尼格瑪機對密碼機的設計是非常有影響的,有一些其它的轉子機械就起源於它。英國的Typex機就起源於恩尼格瑪機的專利設計,它甚至包含了真實的恩尼格瑪機中並未套用的專利設計。為了保密,英國政府沒有為套用這些專利設計付版稅。日本使用了一種被美國密碼學家稱作GREEN的恩尼格瑪機複製品。在這台並沒有被大量使用到的機器中,四個轉子是垂直排列的。美國密碼學家威廉·弗雷德曼設計了M-325,這是一台與恩尼格瑪機具有相似原理的機器,但它從沒有被造出來過。

2002年,荷蘭的塔吉雅娜·凡·瓦克(Tatjana van Vark)製造了一台獨特的轉子機器。這台機器也是起源於恩尼格瑪機,但是它的轉子有40個金屬觸點及管腳,這就使操作員可以輸入字母,數字和一些標點;這台機器包含了509個部件。

日本的GREEN機。 商用恩尼格瑪機 1918年2月23日,德國工程師阿瑟·謝爾比烏斯申請了他設計的一種使用轉子的密碼機的專利,並和理察·里特組建了謝爾比烏斯和里特公司。他們向德國海軍和外交部推銷這種密碼機,但是沒有人對它感興趣。他們隨後將專利權移交給了Gewerkschaft Securitas,他在1923年7月9日組建了Chiffriermaschinen Aktien-Gesellschaft(意為“密碼機股份公司”);謝爾比烏斯和里特任董事。

恩尼格瑪機的徽標 該公司隨後開始推銷他們的“恩尼格瑪A型”轉子機,它從1923年到1924年都在萬國郵政聯盟大會展出。這台機器很笨重,它包含了一台打字機。它的體積為65×45×35立方厘米。重量大約為50公斤。之後,B型恩尼格瑪機也被生產了出來,它在結構上與A型相似。[6]儘管名字為“恩尼格瑪”,但A和B兩種型號和後來的型號之間有很大的差別,這兩種型號在大小和形狀上有所不同,並且沒有反射器。

反射器這個主意是由謝爾比烏斯的同事威利·科恩想出來的,1926年的“恩尼格瑪C型”首先安裝了反射器。反射器是恩尼格瑪機的一個顯著特徵。

C型比前幾種型號更小且更易於攜帶。它沒有配備打字機,而是由操作員來記下顯示板上的信息,所以它又有了“亮著燈的恩尼格瑪機”這樣一個外號。恩尼格瑪C型很快就被恩尼格瑪D型(1927年開始生產)取代。D型得到了廣泛的套用,它的樣品被送到過

瑞典 ,荷蘭,英國,日本,義大利,西班牙,美國和波蘭。

恩尼格瑪密碼機內部結構圖

恩尼格瑪密碼機內部結構圖 漢斯-提羅·施密特

漢斯-提羅·施密特 馬里安·雷傑夫斯基

馬里安·雷傑夫斯基 佐加爾斯基設計的用來查詢密鑰的鑽孔表格

佐加爾斯基設計的用來查詢密鑰的鑽孔表格 古德里安在指揮車上。左下方有ENIGMA。

古德里安在指揮車上。左下方有ENIGMA。 於華沙展出的恩尼格瑪機。

於華沙展出的恩尼格瑪機。 日本的GREEN機。

日本的GREEN機。 恩尼格瑪機的徽標

恩尼格瑪機的徽標

恩尼格瑪密碼機內部結構圖

恩尼格瑪密碼機內部結構圖 漢斯-提羅·施密特

漢斯-提羅·施密特 馬里安·雷傑夫斯基

馬里安·雷傑夫斯基 佐加爾斯基設計的用來查詢密鑰的鑽孔表格

佐加爾斯基設計的用來查詢密鑰的鑽孔表格 古德里安在指揮車上。左下方有ENIGMA。

古德里安在指揮車上。左下方有ENIGMA。 於華沙展出的恩尼格瑪機。

於華沙展出的恩尼格瑪機。 日本的GREEN機。

日本的GREEN機。 恩尼格瑪機的徽標

恩尼格瑪機的徽標