專利背景

截至2012年4月妹頌晚,網路套用高速發展,網路結構日益複雜化,傳統防火牆的局限性被明顯地體現出來:傳統的防火牆基於IP(Internet Protocol,網路之間互連的協定)/連線埠,提供訪問兵霸背控制策略(Access Control List,ACL)和異常包過濾功能,但它的工作模式決定了它無法攔截來自套用層的攻擊,如:蠕蟲、

病毒以及

木馬等。傳統防火牆也無法分辨流量中具體的套用及其內容、無法區分用戶,更無法分析記錄用戶的行為,即無法區分套用和內容將導致無法細化網路流量屬性,因此對網路的掌控能力低,不能提供較好的服務質量;其無法分析記錄用戶的行為將不能滿足安全要求。

由於傳統防火牆功能上的缺失,使得企業在網路安全建設需要針對現有多樣化的攻擊類型採取打補丁式的設備疊加方案,形成了“串糖葫蘆”式部署。通常我們看到的網路安全規劃方案的時候都會以防火牆、入侵防禦系統、網關防毒以及其它設備疊加的形式。這種方式在一定程度上能彌補傳統防火牆功能單一的缺陷,對網路中存在的各類攻擊形成了似乎全面的防護。但在這種環境中,管理人員通常會遇到如下的困難:

(1)效率低:同一數據包經過串聯的各類設備,被重複拆包,重複解析,使整個網路的效率變得低下,運行速度變得十分緩慢;

(2)維護成本高:眾多設備需要提供足夠的空間和環境支持,大大提高了維護成本;

(3)管理複雜:獨立設備、管理複雜,需要培養熟悉各類設備、各廠商設備的高級管理人員;同時也無法進行統一的安全風險分析。

針對上述缺陷,業界加以整改後推出UTM(Unified Threat Management,統一威脅管理)的概念。UTM的理念是將多個功能模組集中如:FW(fire wall)、IPS(Intrusion Prevention System,入侵防禦系統)以及AV(Anti Virus,反病毒軟體),聯合起來達到統一防護、集中管理的目的。UTM產品推出後也得到了用戶的認可,市場份額增長迅速,但近年來各方面的數據顯示UTM產品增長率同比有明顯的下降趨勢,可能是由如下缺陷造成:

(1)UTM設備僅僅將FW、IPS、AV進行簡單的整合,對套用和內容的掌控能力差,並且依然存在傳統防火牆安全與管理上的問題,如缺乏對WEB伺服器的有效防護等;

(2)UTM中串接的安全設備需要經過多個安全模組的過濾,但多個模組安全模組之間各自為戰、被動防護,無法協同作戰,導致性能和效率較低下;

(3)當業務對安全策略要求高時,UTM安全防護策略過於複雜,可視性差,使得管理員難以維護。

發明內容

專利目的

《下一代套用防火牆系統及防禦方法》的主要目的為提供一種下一代套用防火牆系統,解決了傳統安全設備的不足,同時開啟所有功能後設備性能不會大幅下降。

技術方案

《下一代套用防火牆系統及防禦方法》提出嚷旬慨一種下一代套用防火牆系統防禦方法,包括步驟:獲取數據流中的數據包;對數據包中數據進行分析以及驗證;收集以及鴉頌分析所述驗證的結果,並根據對應的預設策略進行處理。

優選地,所述對數據包中數據進行分析以及驗證的步驟之後還包括:根據數據包中已被識別的數據套用類型配置處理策略。

優選地,所述根據數據包中數據已被識別的套用類型對應預設策略配置處理策略的步驟具體包括:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。

優選地,所述對數據包中數據進行分析以及驗證的步驟具體包括:建立用戶與會話的映射關係,攔截非法用戶數據包;識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;檢測數據包內容中的威脅和/或關鍵數據。

優選地,所述收集以及分析所述驗證的結果,並根據對應的預設策略進行處理的步驟具體包括:記錄會話中數據包存在威脅的動作,根據記錄計算威脅閾值並根據鞏己戒嚷標準威脅樣本庫進行匹配,識別未知威脅。

優選地,所述方法充堡設捆還包括:預先配置可能出現事件的預設策略。

優選地,所述方法還拘夜紋包括:記錄系統產生的日誌與審計結果。

優選地,所述方法還包括:將系統的分析以及處理結果、日誌與審計結果整理後顯示。

《下一代套用防火牆系統及防禦方法》還提出一種下一代套用防火牆系統,包括:數據包獲取單元,用於獲取數據流中的數據包;分析驗證單元,用於對數據包中數據進行分析以及驗證;關聯分析單元,用於收集以及分析所述驗證的結果,並根據對應的預設策略進行處理。

優選地,所述系統還包括:套用控制單元,用於根據數據包中已被識別的數據套用類型配置處理策略。

優選地,所述套用控制單元具體用於:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。

優選地,所述分析驗證單元具體包括:用戶檢測模組,用於建立用戶與會話的映射關係,通過套用控制單元攔截非法用戶數據包;套用檢測模組,用於識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;內容安全模組,用於檢測數據包內容中的威脅和/或關鍵數據。

優選地,所述關聯分析單元具體用於:記錄會話中數據包存在威脅的動作,根據記錄計算威脅閾值並根據標準威脅樣本庫進行匹配,識別未知威脅。

優選地,所述系統還包括:策略管控單元,用於預先配置可能出現事件的預設策略。

優選地,所述系統還包括:日誌與審計單元,用於記錄系統產生的日誌與審計結果。

優選地,所述系統還包括:可視化單元,用於將系統的分析以及處理結果、日誌與審計結果整理後顯示。

改善效果

《下一代套用防火牆系統及防禦方法》對用戶套用和內容的掌控能力好,可做到有效、安全的防護;多個套用模組之間互動、關聯、協同作戰,提升了防火牆系統的整體性能和效率;增強了可視化功能,有利於管理及維護;整體上解決了傳統安全設備的不足,同時開啟所有功能後設備性能不會大幅下降。

附圖說明

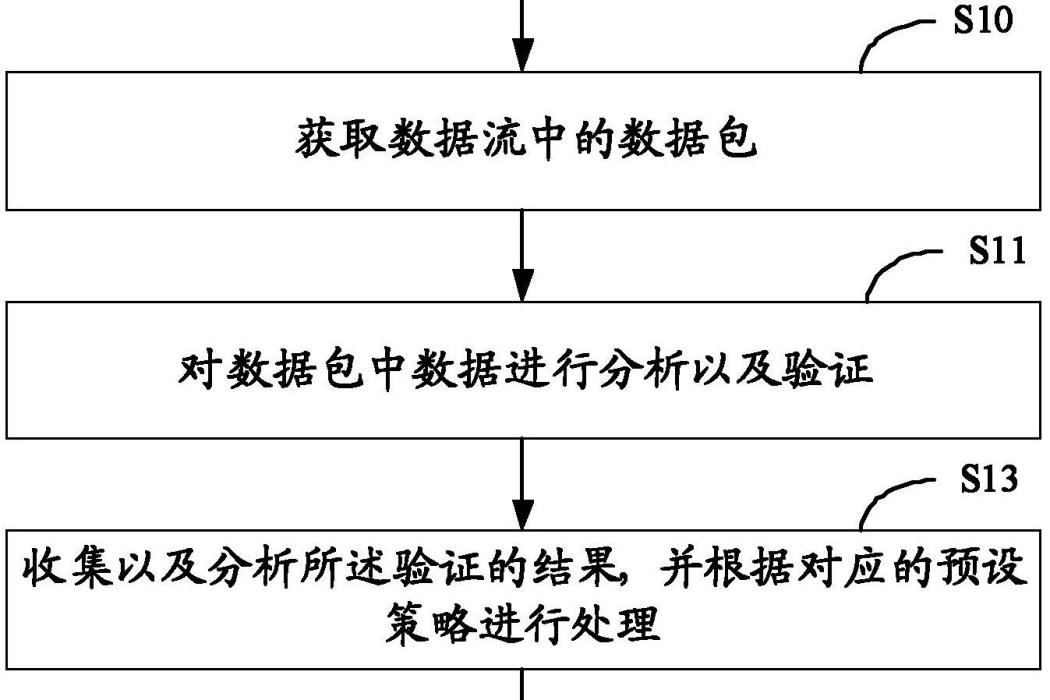

圖1是《下一代套用防火牆系統及防禦方法》下一代套用防火牆系統防禦方法一實施例中步驟流程示意圖;

圖2是該發明下一代套用防火牆系統防禦方法一實施例中另一步驟流程示意圖;

圖3是該發明下一代套用防火牆系統防禦方法一實施例中分析以及驗證步驟流程示意圖;

圖4是該發明下一代套用防火牆系統防禦方法一實施例中灰度威脅關聯分析示意圖;

圖5是該發明下一代套用防火牆系統一實施例中結構示意圖;

圖6是該發明下一代套用防火牆系統一實施例中分析驗證單元結構示意圖;

圖7是該發明下一代套用防火牆系統另一實施例中結構示意圖。

技術領域

《下一代套用防火牆系統及防禦方法》涉及到下一代套用防火牆技術,特別涉及到一種下一代套用防火牆系統及防禦方法。

權利要求

1.一種下一代套用防火牆系統防禦方法,其特徵在於,包括步驟:獲取數據流中的數據包;對數據包中數據進行分析以及驗證;所述對數據包中數據進行分析以及驗證的步驟具體包括:建立用戶與會話的映射關係,攔截非法用戶數據包;識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;檢測數據包內容中的威脅和/或關鍵數據;收集以及分析所述驗證的結果,並根據對應的預設策略進行處理;所述收集以及分析所述驗證的結果,並根據對應的預設策略進行處理的步驟具體包括:記錄用戶所有會話中存在威脅的動作,然後對記錄進行關聯並計算威脅閾值,將威脅閾值與標準威脅樣本庫進行匹配,識別出已知和未知的威脅。

2.根據權利要求1所述的下一代套用防火牆系統防禦方法,其特徵在於,所述對數據包中數據進行分析以及驗證的步驟之後還包括:根據數據包中已被識別的數據套用類型配置處理策略。

3.根據權利要求2所述的下一代套用防火牆系統防禦方法,其特徵在於,所述根據數據包中已被識別的數據套用類型配置處理策略的步驟具體包括:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。

4.根據權利要求1至3中任一項所述的下一代套用防火牆系統防禦方法,其特徵在於,所述方法還包括:預先配置可能出現事件的預設策略。

5.根據權利要求1至3中任一項所述的下一代套用防火牆系統防禦方法,其特徵在於,所述方法還包括:記錄系統產生的日誌與審計結果。

6.根據權利要求5所述的下一代套用防火牆系統防禦方法,其特徵在於,所述方法還包括:將系統的分析以及處理結果、日誌與審計結果整理後顯示。

7.一種下一代套用防火牆系統,其特徵在於,包括:數據包獲取單元,用於獲取數據流中的數據包;分析驗證單元,用於對數據包中數據進行分析以及驗證;所述分析驗證單元具體包括:用戶檢測模組,用於建立用戶與會話的映射關係,通過套用控制單元攔截非法用戶數據包;套用檢測模組,用於識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;內容安全模組,用於檢測數據包內容中的威脅和/或關鍵數據;關聯分析單元,用於收集以及分析所述驗證的結果,並根據對應的預設策略進行處理;還用於記錄用戶所有會話中存在威脅的動作,然後對記錄進行關聯並計算威脅閾值,將威脅閾值與標準威脅樣本庫進行匹配,識別出已知和未知的威脅。

8.根據權利要求7所述的下一代套用防火牆系統,其特徵在於,還包括:套用控制單元,用於根據數據包中已被識別的數據套用類型配置處理策略。

9.根據權利要求8所述的下一代套用防火牆系統,其特徵在於,所述套用控制單元具體用於:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。

10.根據權利要求7至9中任一項所述的下一代套用防火牆系統,其特徵在於,所述系統還包括:策略管控單元,用於預先配置可能出現事件的預設策略。

11.根據權利要求7至9中任一項所述的下一代套用防火牆系統,其特徵在於,所述系統還包括:日誌與審計單元,用於記錄系統產生的日誌與審計結果。

12.根據權利要求11中所述的下一代套用防火牆系統,其特徵在於,所述系統還包括:可視化單元,用於將系統的分析以及處理結果、日誌與審計結果整理後顯示。

實施方式

參照圖1,提出《下一代套用防火牆系統及防禦方法》一種下一代套用防火牆系統防禦方法的一實施例。該方法可包括:

步驟S10、獲取數據流中的數據包;

步驟S11、對數據包中數據進行分析以及驗證;

步驟S13、收集以及分析所述驗證的結果,並根據對應的預設策略進行處理。

參照圖2,上述步驟S11之後還可包括:

步驟S12、根據數據包中已被識別的數據套用類型配置處理策略。

對於下一代套用防火牆系統主體架構的構成主要包括:基於用戶、套用和內容的安全控制,內容級安全防護,高性能套用層處理能力,整體安全防護,以及安全策略與安全報表可視化等方面。

該基於用戶、套用和內容的安全控制主要包括:套用識別,用戶識別,一體化套用訪問控制策略,以及基於套用的流量管理;該內容級安全防護主要包括:灰度威脅關聯分析技術,基於攻擊過程的伺服器保護,以及WEB安全防護以及客戶端安全防護;該高性能套用層處理能力主要包括:單次解析架構以及多核並行處理技術;該整體安全防護主要包括:支持靜態路由、RIP(動態路由協定)v1/2、OSPF(Open Shortest Path First,開放式最短路徑優先)、策略路由等多種路由協定以及NAT(Network Address Translation,網路地址轉換),支持

VPN(Virtual Private Network,虛擬專用網路)、L4網路攻擊防護、包過濾和狀態檢測、基於用戶、套用、內容的威脅分析與流量控制,以及威脅流量清洗和整形。上述下一代套用防火牆系統具有基礎網路功能,包括數據包轉發、數據包過濾、QoS(Quality of Service,服務質量)、狀態監測、NAT以及VPN等傳統防火牆的功能。

參照圖3,上述步驟S11可具體包括:

步驟S111、建立用戶與會話的映射關係,攔截非法用戶數據包;

步驟S112、識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;

步驟S113、檢測數據包內容中的威脅和/或關鍵數據。

上述步驟S111基於用戶的檢測中,可根據預設策略中用戶的訪問許可權處理數據包,比如可攔截不具訪問許可權的非法用戶的數據包。

上述步驟S112基於套用的檢測中,可建立數據包到套用的映射關係,並可根據預設策略中套用許可權處理數據包。該處理可包括將流量進行分類、將分類數據包放入指定佇列、為指定佇列分配頻寬值和優先權別、根據頻寬值調整分類數據包的傳送速率、根據優先權決定分類數據包的傳送順序、基於套用/網站/檔案類型的智慧型流量管理和/或P2P(Peer-to-Peer,點對點)的智慧型識別與靈活控制。

上述步驟S113基於內容安全的檢測中,可檢測雙向流量的內容,並理解內容的上下文以及語義;其功能包括檢測內容中的威脅,以及內容中攜帶的承載了經濟價值的關鍵數據等。該威脅可以是WEB安全防護,包括SQL(Structured Query Language,結構化查詢語言)注入防禦、XSS攻擊(跨站腳本攻擊)防禦、命令注入防禦、套用信息隱藏、口令暴力破解和/或Webshell防禦等。

上述基於套用的檢測和基於內容安全的檢測中可套用單次解析架構(引擎),包括單次報文重組、統一“病毒、漏洞、Web入侵、惡意代碼”威脅特徵以及統一匹配引擎等。

上述步驟S12可具體包括:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。上述下一代套用防火牆系統首先需確定數據包的套用類型,可根據預設策略中該套用類型所對應的基礎網路策略,執行數據包的攔截、放行、重定向或流量整形等動作。該套用類型的確定可通過將數據包中數據與預設的套用類型庫進行匹配,從而可確定該數據包的套用類型。該套用類型可包括ICMP(Internet Control Message Protocol,Internet控制報文協定)數據、P2P數據和/或WEB數據等類型。

上述步驟排序並不唯一代表上述方法流程的執行順利,僅為舉例以便於說明,具體執行順序可根據實際情況進行調整;比如步驟S11與步驟S12即可並行交叉處理。

上述步驟S13可具體包括:記錄會話中數據包存在威脅的動作,根據記錄計算威脅閾值並根據標準威脅樣本庫進行匹配,識別未知威脅。此步驟可為灰度威脅關聯分析,包括威脅行為建模、檢測用戶攻擊行為、建立用戶行為灰度威脅樣本庫、基於標準威脅樣本庫計算用戶行為威脅閾值。該計算用戶行為威脅閾值的具體過程可包括:記錄用戶所有會話中存在威脅的動作,然後對記錄進行關聯並計算威脅閾值,將威脅閾值與標準威脅樣本庫進行匹配,可以識別各種已知和未知的威脅。以下舉一簡單示例說明威脅閾值的計算,比如預設單個動作的威脅閾值,再將所記錄的單個動作的威脅閾值相加獲得整體的威脅閾值,將整體的威脅閾值與標準威脅樣本庫進行匹配判斷是否存在威脅。

參照圖4,該實施例中灰度威脅關聯分析的具體運作可為:通過單次解析引擎將單次解析的分析結果不斷反饋給灰度關聯分析引擎的灰度威脅樣本庫,基於攻擊行為、IP、用戶等信息不斷歸併、整理,然後計算威脅閾值判斷是否存在威脅;未發現威脅則進一步關聯行為,深度分析;發現深度威脅,則針對該威脅進行相應處理,並可予以警示。

上述下一代套用防火牆系統,可在使用前預先配置可能出現事件的預設策略。比如基於套用類型的數據包轉發策略、基於用戶的檢測的策略、基於套用的檢測的策略、基於內容安全的檢測和/或基於灰度威脅關聯分析的策略等。該策略配置可在用戶瀏覽器上構建GUI(GraphicalUserInterface,圖形用戶界面)子系統,提供易用的策略配置界面,所見即所得的策略管理與控制。同時,記錄系統產生的日誌與審計結果,比如各種檢測以及分析的結果;並將系統的分析以及處理結果、日誌與審計結果整理後顯示以及策略可視配置。

上述下一代套用防火牆系統防禦方法,對用戶套用和內容的掌控能力好,可做到有效、安全的防護;多個套用模組之間互動、關聯、協同作戰,提升了防火牆系統的整體性能和效率;增強了可視化功能,有利於管理及維護;整體上解決了傳統安全設備的不足,同時開啟所有功能後設備性能不會大幅下降。

參照圖5,提出《下一代套用防火牆系統及防禦方法》一種下一代套用防火牆系統的一實施例。該系統可包括:數據包獲取單元22、套用控制單元23、分析驗證單元24以及關聯分析單元25;該數據包獲取單元22,用於獲取數據流中的數據包;該套用控制單元23,用於根據數據包中已被識別的數據套用類型配置處理策略;該分析驗證單元24,用於對數據包中數據進行分析以及驗證;該關聯分析單元25,用於收集以及分析所述驗證的結果,並根據對應的預設策略進行處理。

對於下一代套用防火牆系統主體架構的構成主要包括:基於用戶、套用和內容的安全控制,內容級安全防護,高性能套用層處理能力,整體安全防護,以及安全策略與安全報表可視化等方面。

該基於用戶、套用和內容的安全控制主要包括:套用識別,用戶識別,一體化套用訪問控制策略,以及基於套用的流量管理;該內容級安全防護主要包括:灰度威脅關聯分析技術,基於攻擊過程的伺服器保護,以及WEB安全防護以及客戶端安全防護;該高性能套用層處理能力主要包括:單次解析架構以及多核並行處理技術;該整體安全防護主要包括:支持

靜態路由、RIPv1/2、OSPF、策略路由等多種路由協定以及NAT,支持VPN、L4網路攻擊防護、包過濾和狀態檢測、基於用戶、套用、內容的威脅分析與流量控制,以及威脅流量清洗和整形。上述下一代套用防火牆系統設有基礎網路單元21,具有基礎網路功能,包括數據包轉發、數據包過濾、QoS、狀態監測、NAT以及VPN等傳統防火牆的功能。

上述套用控制單元23具體用於:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。上述套用控制單元23首先需確定數據包的套用類型,可根據預設策略中該套用類型所對應的基礎網路策略,執行數據包的攔截、放行、重定向或流量整形等動作。該套用類型的確定可通過將數據包中數據與預設的套用類型庫進行匹配,從而可確定該數據包的套用類型。該套用類型可包括ICMP數據、P2P數據和/或WEB數據等類型。

參照圖6,上述分析驗證單元24具體包括:用戶檢測模組241、套用檢測模組242以及內容安全模組243;該用戶檢測模組241,用於建立用戶與會話的映射關係,通過套用控制單元23攔截非法用戶數據包;該套用檢測模組242,用於識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;該內容安全模組243,用於檢測數據包內容中的威脅和/或關鍵數據。

上述用戶檢測模組241基於用戶的檢測中,可根據預設策略中用戶的訪問許可權處理數據包,比如可攔截不具訪問許可權的非法用戶的數據包。

上述套用檢測模組242基於套用的檢測中,可建立數據包到套用的映射關係,並可根據預設策略中套用許可權處理數據包。該處理可包括將流量進行分類、將分類數據包放入指定佇列、為指定佇列分配頻寬值和優先權別、根據頻寬值調整分類數據包的傳送速率、根據優先權決定分類數據包的傳送順序、基於套用/網站/檔案類型的智慧型流量管理和/或P2P(Peer-to-Peer,點對點)的智慧型識別與靈活控制。

上述內容安全模組243基於內容安全的檢測中,可檢測雙向流量的內容,並理解內容的上下文以及語義;其功能包括檢測內容中的威脅,以及內容中攜帶的承載了經濟價值的關鍵數據等。該威脅可以是WEB安全防護,包括SQL注入防禦、XSS攻擊防禦、命令注入防禦、套用信息隱藏、口令暴力破解和/或Webshell防禦等。

上述基於套用的檢測和基於內容安全的檢測中可套用單次解析架構(引擎),包括單次報文重組、統一“病毒、漏洞、Web入侵、惡意代碼”威脅特徵以及統一匹配引擎等。

上述關聯分析單元25具體用於:記錄會話中數據包存在威脅的動作,根據記錄計算威脅閾值並根據標準威脅樣本庫進行匹配,識別未知威脅。該關聯分析單元25可進行灰度威脅關聯分析,包括威脅行為建模、檢測用戶攻擊行為、建立用戶行為灰度威脅樣本庫、基於標準威脅樣本庫計算用戶行為威脅閾值。該計算用戶行為威脅閾值的具體過程可包括:記錄用戶所有會話中存在威脅的動作,然後對記錄進行關聯並計算威脅閾值,將威脅閾值與標準威脅樣本庫進行匹配,可以識別各種已知和未知的威脅。以下舉一簡單示例說明威脅閾值的計算,比如預設單個動作的威脅閾值,再將所記錄的單個動作的威脅閾值相加獲得整體的威脅閾值,將整體的威脅閾值與標準威脅樣本庫進行匹配判斷是否存在威脅。

參照圖4,該實施例中灰度威脅關聯分析的具體運作可為:通過單次解析引擎將單次解析的分析結果不斷反饋給灰度關聯分析引擎的灰度威脅樣本庫,基於攻擊行為、IP、用戶等信息不斷歸併、整理,然後計算威脅閾值判斷是否存在威脅;未發現威脅則進一步關聯行為,深度分析;發現深度威脅,則針對該威脅進行相應處理,並可予以警示。

參照圖7,該實施例中,上述下一代套用防火牆系統還可包括:策略管控單元26,用於預先配置可能出現事件的預設策略。該策略管控單元26可在使用前預先配置可能出現事件的預設策略。比如基於套用類型的數據包轉發策略、基於用戶的檢測的策略、基於套用的檢測的策略、基於內容安全的檢測和/或基於灰度威脅關聯分析的策略等。該策略配置可在用戶瀏覽器上構建GUI(Graphical User Interface,圖形用戶界面)子系統,提供易用的策略配置界面,所見即所得的策略管理與控制。

上述下一代套用防火牆系統還可包括:日誌與審計單元27以及可視化單元28;該日誌與審計單元27,用於記錄系統產生的日誌與審計結果;該可視化單元28,用於將系統的分析以及處理結果、日誌與審計結果整理後顯示。可通過日誌與審計單元27記錄系統產生的日誌與審計結果,比如各種檢測以及分析的結果;並通過可視化單元28將系統的分析以及處理結果、日誌與審計結果整理後顯示以及策略可視配置。

上述下一代套用防火牆系統,對用戶套用和內容的掌控能力好,可做到有效、安全的防護;多個套用模組之間互動、關聯、協同作戰,提升了防火牆系統的整體性能和效率;增強了可視化功能,有利於管理及維護;整體上解決了傳統安全設備的不足,同時開啟所有功能後設備性能不會大幅下降。

榮譽表彰

2016年12月7日,《下一代套用防火牆系統及防禦方法》獲得第十八屆中國專利優秀獎。

(2)UTM中串接的安全設備需要經過多個安全模組的過濾,但多個模組安全模組之間各自為戰、被動防護,無法協同作戰,導致性能和效率較低下;

(3)當業務對安全策略要求高時,UTM安全防護策略過於複雜,可視性差,使得管理員難以維護。

發明內容

專利目的

《下一代套用防火牆系統及防禦方法》的主要目的為提供一種下一代套用防火牆系統,解決了傳統安全設備的不足,同時開啟所有功能後設備性能不會大幅下降。

技術方案

《下一代套用防火牆系統及防禦方法》提出一種下一代套用防火牆系統防禦方法,包括步驟:獲取數據流中的數據包;對數據包中數據進行分析以及驗證;收集以及分析所述驗證的結果,並根據對應的預設策略進行處理。

優選地,所述對數據包中數據進行分析以及驗證的步驟之後還包括:根據數據包中已被識別的數據套用類型配置處理策略。

優選地,所述根據數據包中數據已被識別的套用類型對應預設策略配置處理策略的步驟具體包括:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。

優選地,所述對數據包中數據進行分析以及驗證的步驟具體包括:建立用戶與會話的映射關係,攔截非法用戶數據包;識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;檢測數據包內容中的威脅和/或關鍵數據。

優選地,所述收集以及分析所述驗證的結果,並根據對應的預設策略進行處理的步驟具體包括:記錄會話中數據包存在威脅的動作,根據記錄計算威脅閾值並根據標準威脅樣本庫進行匹配,識別未知威脅。

優選地,所述方法還包括:預先配置可能出現事件的預設策略。

優選地,所述方法還包括:記錄系統產生的日誌與審計結果。

優選地,所述方法還包括:將系統的分析以及處理結果、日誌與審計結果整理後顯示。

《下一代套用防火牆系統及防禦方法》還提出一種下一代套用防火牆系統,包括:數據包獲取單元,用於獲取數據流中的數據包;分析驗證單元,用於對數據包中數據進行分析以及驗證;關聯分析單元,用於收集以及分析所述驗證的結果,並根據對應的預設策略進行處理。

優選地,所述系統還包括:套用控制單元,用於根據數據包中已被識別的數據套用類型配置處理策略。

優選地,所述套用控制單元具體用於:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。

優選地,所述分析驗證單元具體包括:用戶檢測模組,用於建立用戶與會話的映射關係,通過套用控制單元攔截非法用戶數據包;套用檢測模組,用於識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;內容安全模組,用於檢測數據包內容中的威脅和/或關鍵數據。

優選地,所述關聯分析單元具體用於:記錄會話中數據包存在威脅的動作,根據記錄計算威脅閾值並根據標準威脅樣本庫進行匹配,識別未知威脅。

優選地,所述系統還包括:策略管控單元,用於預先配置可能出現事件的預設策略。

優選地,所述系統還包括:日誌與審計單元,用於記錄系統產生的日誌與審計結果。

優選地,所述系統還包括:可視化單元,用於將系統的分析以及處理結果、日誌與審計結果整理後顯示。

改善效果

《下一代套用防火牆系統及防禦方法》對用戶套用和內容的掌控能力好,可做到有效、安全的防護;多個套用模組之間互動、關聯、協同作戰,提升了防火牆系統的整體性能和效率;增強了可視化功能,有利於管理及維護;整體上解決了傳統安全設備的不足,同時開啟所有功能後設備性能不會大幅下降。

附圖說明

圖1是《下一代套用防火牆系統及防禦方法》下一代套用防火牆系統防禦方法一實施例中步驟流程示意圖;

圖2是該發明下一代套用防火牆系統防禦方法一實施例中另一步驟流程示意圖;

圖3是該發明下一代套用防火牆系統防禦方法一實施例中分析以及驗證步驟流程示意圖;

圖4是該發明下一代套用防火牆系統防禦方法一實施例中灰度威脅關聯分析示意圖;

圖5是該發明下一代套用防火牆系統一實施例中結構示意圖;

圖6是該發明下一代套用防火牆系統一實施例中分析驗證單元結構示意圖;

圖7是該發明下一代套用防火牆系統另一實施例中結構示意圖。

技術領域

《下一代套用防火牆系統及防禦方法》涉及到下一代套用防火牆技術,特別涉及到一種下一代套用防火牆系統及防禦方法。

權利要求

1.一種下一代套用防火牆系統防禦方法,其特徵在於,包括步驟:獲取數據流中的數據包;對數據包中數據進行分析以及驗證;所述對數據包中數據進行分析以及驗證的步驟具體包括:建立用戶與會話的映射關係,攔截非法用戶數據包;識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;檢測數據包內容中的威脅和/或關鍵數據;收集以及分析所述驗證的結果,並根據對應的預設策略進行處理;所述收集以及分析所述驗證的結果,並根據對應的預設策略進行處理的步驟具體包括:記錄用戶所有會話中存在威脅的動作,然後對記錄進行關聯並計算威脅閾值,將威脅閾值與標準威脅樣本庫進行匹配,識別出已知和未知的威脅。

2.根據權利要求1所述的下一代套用防火牆系統防禦方法,其特徵在於,所述對數據包中數據進行分析以及驗證的步驟之後還包括:根據數據包中已被識別的數據套用類型配置處理策略。

3.根據權利要求2所述的下一代套用防火牆系統防禦方法,其特徵在於,所述根據數據包中已被識別的數據套用類型配置處理策略的步驟具體包括:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。

4.根據權利要求1至3中任一項所述的下一代套用防火牆系統防禦方法,其特徵在於,所述方法還包括:預先配置可能出現事件的預設策略。

5.根據權利要求1至3中任一項所述的下一代套用防火牆系統防禦方法,其特徵在於,所述方法還包括:記錄系統產生的日誌與審計結果。

6.根據權利要求5所述的下一代套用防火牆系統防禦方法,其特徵在於,所述方法還包括:將系統的分析以及處理結果、日誌與審計結果整理後顯示。

7.一種下一代套用防火牆系統,其特徵在於,包括:數據包獲取單元,用於獲取數據流中的數據包;分析驗證單元,用於對數據包中數據進行分析以及驗證;所述分析驗證單元具體包括:用戶檢測模組,用於建立用戶與會話的映射關係,通過套用控制單元攔截非法用戶數據包;套用檢測模組,用於識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;內容安全模組,用於檢測數據包內容中的威脅和/或關鍵數據;關聯分析單元,用於收集以及分析所述驗證的結果,並根據對應的預設策略進行處理;還用於記錄用戶所有會話中存在威脅的動作,然後對記錄進行關聯並計算威脅閾值,將威脅閾值與標準威脅樣本庫進行匹配,識別出已知和未知的威脅。

8.根據權利要求7所述的下一代套用防火牆系統,其特徵在於,還包括:套用控制單元,用於根據數據包中已被識別的數據套用類型配置處理策略。

9.根據權利要求8所述的下一代套用防火牆系統,其特徵在於,所述套用控制單元具體用於:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。

10.根據權利要求7至9中任一項所述的下一代套用防火牆系統,其特徵在於,所述系統還包括:策略管控單元,用於預先配置可能出現事件的預設策略。

11.根據權利要求7至9中任一項所述的下一代套用防火牆系統,其特徵在於,所述系統還包括:日誌與審計單元,用於記錄系統產生的日誌與審計結果。

12.根據權利要求11中所述的下一代套用防火牆系統,其特徵在於,所述系統還包括:可視化單元,用於將系統的分析以及處理結果、日誌與審計結果整理後顯示。

實施方式

參照圖1,提出《下一代套用防火牆系統及防禦方法》一種下一代套用防火牆系統防禦方法的一實施例。該方法可包括:

步驟S10、獲取數據流中的數據包;

步驟S11、對數據包中數據進行分析以及驗證;

步驟S13、收集以及分析所述驗證的結果,並根據對應的預設策略進行處理。

參照圖2,上述步驟S11之後還可包括:

步驟S12、根據數據包中已被識別的數據套用類型配置處理策略。

對於下一代套用防火牆系統主體架構的構成主要包括:基於用戶、套用和內容的安全控制,內容級安全防護,高性能套用層處理能力,整體安全防護,以及安全策略與安全報表可視化等方面。

該基於用戶、套用和內容的安全控制主要包括:套用識別,用戶識別,一體化套用訪問控制策略,以及基於套用的流量管理;該內容級安全防護主要包括:灰度威脅關聯分析技術,基於攻擊過程的伺服器保護,以及WEB安全防護以及客戶端安全防護;該高性能套用層處理能力主要包括:單次解析架構以及多核並行處理技術;該整體安全防護主要包括:支持靜態路由、RIP(動態路由協定)v1/2、OSPF(Open Shortest Path First,開放式最短路徑優先)、策略路由等多種路由協定以及NAT(Network Address Translation,網路地址轉換),支持

VPN(Virtual Private Network,虛擬專用網路)、L4網路攻擊防護、包過濾和狀態檢測、基於用戶、套用、內容的威脅分析與流量控制,以及威脅流量清洗和整形。上述下一代套用防火牆系統具有基礎網路功能,包括數據包轉發、數據包過濾、QoS(Quality of Service,服務質量)、狀態監測、NAT以及VPN等傳統防火牆的功能。

參照圖3,上述步驟S11可具體包括:

步驟S111、建立用戶與會話的映射關係,攔截非法用戶數據包;

步驟S112、識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;

步驟S113、檢測數據包內容中的威脅和/或關鍵數據。

上述步驟S111基於用戶的檢測中,可根據預設策略中用戶的訪問許可權處理數據包,比如可攔截不具訪問許可權的非法用戶的數據包。

上述步驟S112基於套用的檢測中,可建立數據包到套用的映射關係,並可根據預設策略中套用許可權處理數據包。該處理可包括將流量進行分類、將分類數據包放入指定佇列、為指定佇列分配頻寬值和優先權別、根據頻寬值調整分類數據包的傳送速率、根據優先權決定分類數據包的傳送順序、基於套用/網站/檔案類型的智慧型流量管理和/或P2P(Peer-to-Peer,點對點)的智慧型識別與靈活控制。

上述步驟S113基於內容安全的檢測中,可檢測雙向流量的內容,並理解內容的上下文以及語義;其功能包括檢測內容中的威脅,以及內容中攜帶的承載了經濟價值的關鍵數據等。該威脅可以是WEB安全防護,包括SQL(Structured Query Language,結構化查詢語言)注入防禦、XSS攻擊(跨站腳本攻擊)防禦、命令注入防禦、套用信息隱藏、口令暴力破解和/或Webshell防禦等。

上述基於套用的檢測和基於內容安全的檢測中可套用單次解析架構(引擎),包括單次報文重組、統一“病毒、漏洞、Web入侵、惡意代碼”威脅特徵以及統一匹配引擎等。

上述步驟S12可具體包括:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。上述下一代套用防火牆系統首先需確定數據包的套用類型,可根據預設策略中該套用類型所對應的基礎網路策略,執行數據包的攔截、放行、重定向或流量整形等動作。該套用類型的確定可通過將數據包中數據與預設的套用類型庫進行匹配,從而可確定該數據包的套用類型。該套用類型可包括ICMP(Internet Control Message Protocol,Internet控制報文協定)數據、P2P數據和/或WEB數據等類型。

上述步驟排序並不唯一代表上述方法流程的執行順利,僅為舉例以便於說明,具體執行順序可根據實際情況進行調整;比如步驟S11與步驟S12即可並行交叉處理。

上述步驟S13可具體包括:記錄會話中數據包存在威脅的動作,根據記錄計算威脅閾值並根據標準威脅樣本庫進行匹配,識別未知威脅。此步驟可為灰度威脅關聯分析,包括威脅行為建模、檢測用戶攻擊行為、建立用戶行為灰度威脅樣本庫、基於標準威脅樣本庫計算用戶行為威脅閾值。該計算用戶行為威脅閾值的具體過程可包括:記錄用戶所有會話中存在威脅的動作,然後對記錄進行關聯並計算威脅閾值,將威脅閾值與標準威脅樣本庫進行匹配,可以識別各種已知和未知的威脅。以下舉一簡單示例說明威脅閾值的計算,比如預設單個動作的威脅閾值,再將所記錄的單個動作的威脅閾值相加獲得整體的威脅閾值,將整體的威脅閾值與標準威脅樣本庫進行匹配判斷是否存在威脅。

參照圖4,該實施例中灰度威脅關聯分析的具體運作可為:通過單次解析引擎將單次解析的分析結果不斷反饋給灰度關聯分析引擎的灰度威脅樣本庫,基於攻擊行為、IP、用戶等信息不斷歸併、整理,然後計算威脅閾值判斷是否存在威脅;未發現威脅則進一步關聯行為,深度分析;發現深度威脅,則針對該威脅進行相應處理,並可予以警示。

上述下一代套用防火牆系統,可在使用前預先配置可能出現事件的預設策略。比如基於套用類型的數據包轉發策略、基於用戶的檢測的策略、基於套用的檢測的策略、基於內容安全的檢測和/或基於灰度威脅關聯分析的策略等。該策略配置可在用戶瀏覽器上構建GUI(GraphicalUserInterface,圖形用戶界面)子系統,提供易用的策略配置界面,所見即所得的策略管理與控制。同時,記錄系統產生的日誌與審計結果,比如各種檢測以及分析的結果;並將系統的分析以及處理結果、日誌與審計結果整理後顯示以及策略可視配置。

上述下一代套用防火牆系統防禦方法,對用戶套用和內容的掌控能力好,可做到有效、安全的防護;多個套用模組之間互動、關聯、協同作戰,提升了防火牆系統的整體性能和效率;增強了可視化功能,有利於管理及維護;整體上解決了傳統安全設備的不足,同時開啟所有功能後設備性能不會大幅下降。

參照圖5,提出《下一代套用防火牆系統及防禦方法》一種下一代套用防火牆系統的一實施例。該系統可包括:數據包獲取單元22、套用控制單元23、分析驗證單元24以及關聯分析單元25;該數據包獲取單元22,用於獲取數據流中的數據包;該套用控制單元23,用於根據數據包中已被識別的數據套用類型配置處理策略;該分析驗證單元24,用於對數據包中數據進行分析以及驗證;該關聯分析單元25,用於收集以及分析所述驗證的結果,並根據對應的預設策略進行處理。

對於下一代套用防火牆系統主體架構的構成主要包括:基於用戶、套用和內容的安全控制,內容級安全防護,高性能套用層處理能力,整體安全防護,以及安全策略與安全報表可視化等方面。

該基於用戶、套用和內容的安全控制主要包括:套用識別,用戶識別,一體化套用訪問控制策略,以及基於套用的流量管理;該內容級安全防護主要包括:灰度威脅關聯分析技術,基於攻擊過程的伺服器保護,以及WEB安全防護以及客戶端安全防護;該高性能套用層處理能力主要包括:單次解析架構以及多核並行處理技術;該整體安全防護主要包括:支持

靜態路由、RIPv1/2、OSPF、策略路由等多種路由協定以及NAT,支持VPN、L4網路攻擊防護、包過濾和狀態檢測、基於用戶、套用、內容的威脅分析與流量控制,以及威脅流量清洗和整形。上述下一代套用防火牆系統設有基礎網路單元21,具有基礎網路功能,包括數據包轉發、數據包過濾、QoS、狀態監測、NAT以及VPN等傳統防火牆的功能。

上述套用控制單元23具體用於:根據數據包的套用類型以及對應的預設策略,執行數據包的攔截、放行、重定向或流量整形動作。上述套用控制單元23首先需確定數據包的套用類型,可根據預設策略中該套用類型所對應的基礎網路策略,執行數據包的攔截、放行、重定向或流量整形等動作。該套用類型的確定可通過將數據包中數據與預設的套用類型庫進行匹配,從而可確定該數據包的套用類型。該套用類型可包括ICMP數據、P2P數據和/或WEB數據等類型。

參照圖6,上述分析驗證單元24具體包括:用戶檢測模組241、套用檢測模組242以及內容安全模組243;該用戶檢測模組241,用於建立用戶與會話的映射關係,通過套用控制單元23攔截非法用戶數據包;該套用檢測模組242,用於識別數據包的具體套用;所述識別具體包括:基於協定和連線埠的檢測、基於套用特徵碼的識別、基於流量特徵的識別、基於套用內容的識別和/或檢測套用互動過程的異常;該內容安全模組243,用於檢測數據包內容中的威脅和/或關鍵數據。

上述用戶檢測模組241基於用戶的檢測中,可根據預設策略中用戶的訪問許可權處理數據包,比如可攔截不具訪問許可權的非法用戶的數據包。

上述套用檢測模組242基於套用的檢測中,可建立數據包到套用的映射關係,並可根據預設策略中套用許可權處理數據包。該處理可包括將流量進行分類、將分類數據包放入指定佇列、為指定佇列分配頻寬值和優先權別、根據頻寬值調整分類數據包的傳送速率、根據優先權決定分類數據包的傳送順序、基於套用/網站/檔案類型的智慧型流量管理和/或P2P(Peer-to-Peer,點對點)的智慧型識別與靈活控制。

上述內容安全模組243基於內容安全的檢測中,可檢測雙向流量的內容,並理解內容的上下文以及語義;其功能包括檢測內容中的威脅,以及內容中攜帶的承載了經濟價值的關鍵數據等。該威脅可以是WEB安全防護,包括SQL注入防禦、XSS攻擊防禦、命令注入防禦、套用信息隱藏、口令暴力破解和/或Webshell防禦等。

上述基於套用的檢測和基於內容安全的檢測中可套用單次解析架構(引擎),包括單次報文重組、統一“病毒、漏洞、Web入侵、惡意代碼”威脅特徵以及統一匹配引擎等。

上述關聯分析單元25具體用於:記錄會話中數據包存在威脅的動作,根據記錄計算威脅閾值並根據標準威脅樣本庫進行匹配,識別未知威脅。該關聯分析單元25可進行灰度威脅關聯分析,包括威脅行為建模、檢測用戶攻擊行為、建立用戶行為灰度威脅樣本庫、基於標準威脅樣本庫計算用戶行為威脅閾值。該計算用戶行為威脅閾值的具體過程可包括:記錄用戶所有會話中存在威脅的動作,然後對記錄進行關聯並計算威脅閾值,將威脅閾值與標準威脅樣本庫進行匹配,可以識別各種已知和未知的威脅。以下舉一簡單示例說明威脅閾值的計算,比如預設單個動作的威脅閾值,再將所記錄的單個動作的威脅閾值相加獲得整體的威脅閾值,將整體的威脅閾值與標準威脅樣本庫進行匹配判斷是否存在威脅。

參照圖4,該實施例中灰度威脅關聯分析的具體運作可為:通過單次解析引擎將單次解析的分析結果不斷反饋給灰度關聯分析引擎的灰度威脅樣本庫,基於攻擊行為、IP、用戶等信息不斷歸併、整理,然後計算威脅閾值判斷是否存在威脅;未發現威脅則進一步關聯行為,深度分析;發現深度威脅,則針對該威脅進行相應處理,並可予以警示。